还记得前两天媒体铺天盖地宣传的黑客攻陷克莱斯勒汽车的案例么?

刹车熄火、中断通讯 至少 47 万辆汽车可被远程操控

Hackers Remotely Kill a Jeep on the Highway

两名黑客的入侵演示 致使克莱斯勒召回 140 万辆汽车

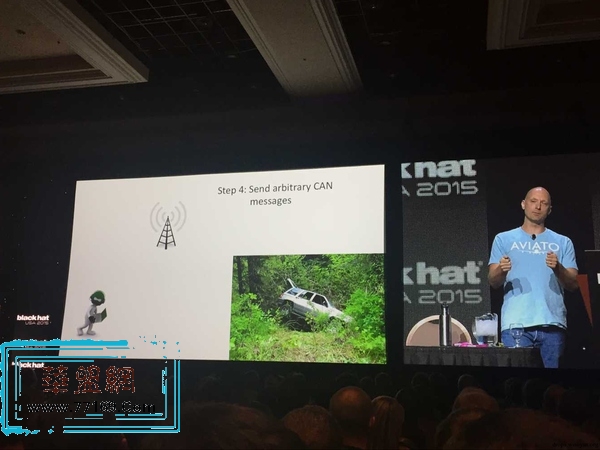

其中黑客在远程控制了记者驾驶汽车的雨刷、音响、中控大屏、刹车甚至是低速情况下的远程驾驶权限,给车开到沟里去鸟……随着 BlackHat 大会的首日召开,这次汽车攻击细节也公布于众,其中有令人眼前一亮的漏洞与分析,我们一起来看。

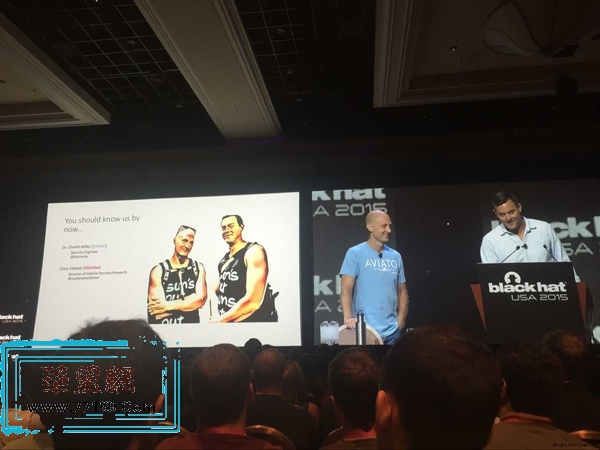

这个议题名为”REMOTE EXPLOITATION OF AN UNALTERED PASSENGER VEHICLE“,先来看下两位漏洞发现与漏洞利用者的临场照片(气场十足)

其中 Charlie Miller 是 twitter 的安全研究员(就是上图比较清凉的这位 GG),是工业安全界非常有名的人物。这次的演讲估计是本届 BlackHat 大会最火的演讲了,还没开始下面就已经人山人海了。

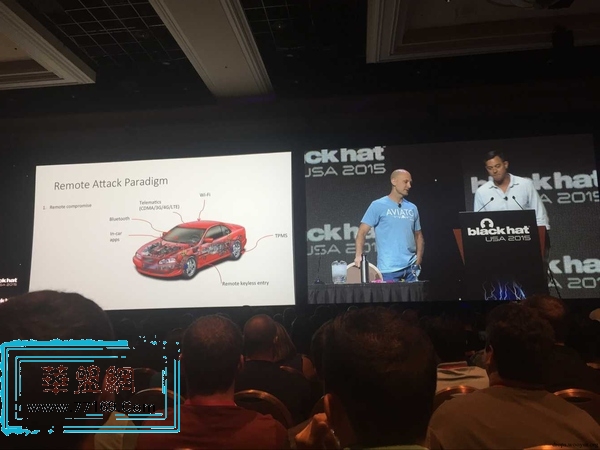

汽车经络图,这个汽车大保健呢,应该按这里,这里,还有这里。哦对,这个部位的激烈震动有益汽车的身心健康。

这 PPT 也是基情四射啊,这俩人到底是什么关系……

那个,咱们还是先回到正题,议题中讲了两种可以远程攻击到汽车的方法。

1. 首先是通过 Wi-Fi 入侵车载系统 Uconnect:

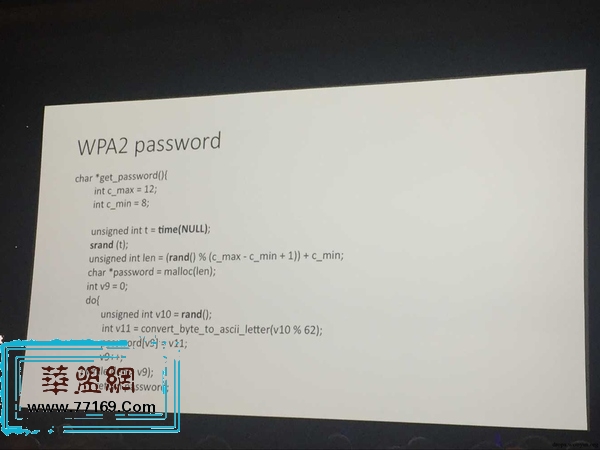

Charlie Miller 先逆向了汽车 Uconnect 系统 WPA2 密码的生成方式,发现 WPA2 的密码是根据设定密码的时间作为种子生成的随机密码,并且首次生成以后并不会改变。所以说当知道了生成密码的时间,就可以暴力破解出密码。简单来说就是知道你是哪一天设置的密码,那黑客就可以在 1 小时内暴力猜出你的 Wi-Fi 密码。

进入汽车 Uconnect 系统的 Wi-Fi 内网后,Charlie 发现汽车打开了 6667 端口运行 D-BUS 服务。D-BUS 是以 root 模式运行,其中有一个服务(NavTrailService)存在任意命令注入漏洞,然后就这样获取到了 Uconnect 系统的 root 控制权(就是这套系统最高控制权,相当于你媳妇在家里的地位)。

PS:关于 Uconnect 这套系统,可以参考官方说明(Services and Apps from Uconnect 速 Access)

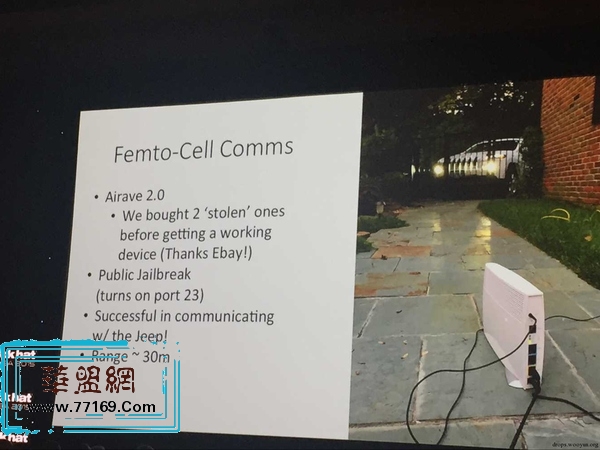

2. 另一种方式是通过蜂窝网络入侵汽车:

这种方式更酷一些,首先采用 femto-cell(伪造蜂窝基站)的方法让 Uconnect 接入伪基站,然后对区域内的 IP 进行扫描寻找打开了 6667 端口的设备,也就是打开 D-BUS 服务端口的汽车。随后采用和 Wi-Fi 攻击手段一样的命令注入方法获取到 root 权限(相当于你跟媳妇有了孩子后,这小兔崽子在你家中的地位)。

PS:关于 femto-cell 是啥,可以参考乌云很久前的一个案例 京信通信 HNB-10,A01L 型 Femto 基站各种权限控制问题,可被用作伪基站群发垃圾短信等非法用途

你以为这就黑掉汽车了?非也,毕竟这对好基友(黑客)研究了一年的漏洞,可不会就这么简单轻松。因为 Charlie 有讲到,即使得到了 Uconnect 车载系统的 root 权限也只能进行一些媒体控制,放个音乐,放个小电影助兴震个一条街啥的(中控大屏里俩人的动作让乌云君在次怀疑二人关系纯洁度)。想要控制汽车的底层功能,还需要对 Uconnect 这套车载系统的固件进行修改。

但神就是神啊,Charlie 他们还发现目标汽车有个严重的安全漏洞,那就是汽车的系统不会验证固件的签名,因此通过修改固件系统并加入后门功能变为了可能。

至于这自制固件做了啥,乌云君之前的猜测是黑客利用了 OBD 的私有协议进行攻击,但目前看来,Uconnect 可能是直接与自己的汽车总线控制系统或者是汽车 ecu(汽车真正的电子大脑,可以控制一切)进行的交互,所以可以控制刹车等底层功能。但正常固件功能无法随便的控制,所以自制固件所做的应该就是打通了黑客直接接触到目标汽车底层系统的会话通道。

演讲的尾声,Charlie Miller 演示了各种控制汽车的视频,让全场沸腾不已。

—————————————————-

华盟网:我感觉有电脑的豪车,快跟我换了吧,我还有辆化油器的汽车,不带电脑,用于黑客控制这个世界之后逃跑用的。

暂无评论内容