Snort是一个用于Windows和Linux平台的开源轻量级网络入侵检测程序。它能够在Internet协议(IP)网络上执行实时流量分析和数据包记录。

它可以检测各种攻击和探测,包括但不限于操作系统指纹识别尝试,公共网关接口,缓冲区溢出,服务器消息块探测和隐形端口扫描。

Snort可以配置为以三种模式运行:

-

嗅探器模式 -它从网络中读取数据包并在控制台(屏幕)上以连续流形式显示它们。

-

Packet Logger模式 -将数据包记录 到磁盘。

-

网络入侵检测系统(NIDS)模式 -它对网络流量执行检测和分析。这是最复杂和可配置的模式。

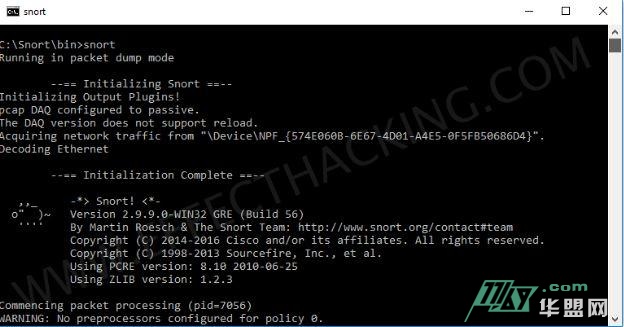

嗅探器模式如果您只想将TCP / IP数据包标题打印到屏幕(即嗅探器模式),请尝试以下操作:

./snort -v

此命令将运行Snort,只显示IP和TCP / UDP / ICMP标头,没有别的。

如果要查看传输中的应用程序数据,请尝试以下操作:

./snort -vd这指示Snort显示数据包数据以及标头。

如果您想要更具描述性的显示,显示数据链接层标题,请执行以下操作:

./snort-vde

注意:命令行开关可以单独列出,也可以组合形式列出。

最后一个命令也可以输出如下,以产生相同的结果:

./snort -d -v -e

数据包记录器模式如果要将数据包记录到磁盘,则需要指定日志记录目录,Snort将自动进入数据包记录器模式:

./snort -dev -l ./log当然,这假设您在当前目录中有一个名为log的目录。如果不这样做,Snort将退出并显示错误消息。当Snort在此模式下运行时,它会收集它看到的每个数据包,并根据数据报中某个主机的IP地址将数据包放入目录层次结构中。

如果您只是指定一个普通的-l开关,您可能会注意到Snort有时使用远程计算机的地址作为放置数据包的目录,有时它使用本地主机地址。为了相对于家庭网络进行日志记录,您需要告诉Snort哪个网络是家庭网络:

./snort -dev -l ./log -h 192.168.1.0/24此规则告诉Snort您要将数据链接和TCP / IP标头以及应用程序数据打印到目录./log中,并且您希望记录相对于192.168.1.0 C类网络的数据包。所有传入的数据包都将记录到日志目录的子目录中,目录名称基于远程(非192.168.1)主机的地址。

注意:如果源主机和目标主机都在主网络上,则会将它们记录到名称基于两个端口号中较高者的目录,或者在绑定的情况下记录到源地址。

如果您使用的是高速网络,或者想要将数据包记录到更紧凑的形式以供以后分析,则应考虑以二进制模式登录。二进制模式将tcpdump格式的数据包记录到日志记录目录中的单个二进制文件:

./snort -l ./log -b请注意命令行在此处更改。我们不再需要指定家庭网络,因为二进制模式将所有内容记录到单个文件中,这样就无需告诉它如何格式化输出目录结构。此外,您不需要以详细模式运行或指定-d或-e开关,因为在二进制模式下,将记录整个数据包,而不仅仅是其中的部分。将Snort置于记录器模式所需要做的就是使用-l开关在命令行指定一个日志记录目录 – -b二进制日志记录开关只提供一个修改器,告诉Snort将数据包记录在除了纯ASCII文本的默认输出格式。

将数据包记录到二进制文件后,您可以使用支持tcpdump二进制格式的任何嗅探器(例如tcpdump或Ethereal)从文件中读取数据包。Snort还可以使用-r开关读回数据包,使其进入播放模式。来自任何tcpdump格式文件的数据包都可以在任何运行模式下通过Snort进行处理。例如,如果您想在嗅探器模式下通过Snort运行二进制日志文件以将数据包转储到屏幕,您可以尝试这样的事情:

./snort -dv -r packet.log您可以通过Snort的数据包记录和入侵检测模式以及命令行中提供的BPF接口以多种方式处理文件中的数据。例如,如果您只想查看日志文件中的ICMP数据包,只需在命令行指定BPF过滤器,Snort只会在文件中看到ICMP数据包:

./snort -dvr packet.log icmp

网络入侵检测系统模式要启用网络入侵检测系统(NIDS)模式,以便您不记录从线路发送的每个数据包,请尝试以下操作:

./snort -dev -l ./log -h 192.168.1.0/24 -c snort.conf其中snort.conf是snort配置文件的名称。这将将snort.conf文件中配置的规则应用于每个数据包,以确定是否应采取基于文件中规则类型的操作。如果没有为程序指定输出目录,则默认为/ var / log / snort。

关于最后一个命令行要注意的一点是,如果要将Snort作为IDS长期使用,为了提高速度,应将-v开关置于命令行之外。屏幕是一个写入数据的缓慢位置,并且在写入显示时可以丢弃数据包。

对于大多数应用程序,也没有必要记录数据链接头,因此通常也可以省略-e开关。

./snort -d -h 192.168.1.0/24 -l ./log -c snort.conf这将使Snort配置为以其最基本的NIDS形式运行,使用分层目录结构(使用分组记录器模式)将以纯ASCII格式触发snort.conf中指定规则的数据包记录到磁盘。

下载地址:https://www.snort.org/downloads#snort

暂无评论内容