一. 工具介绍

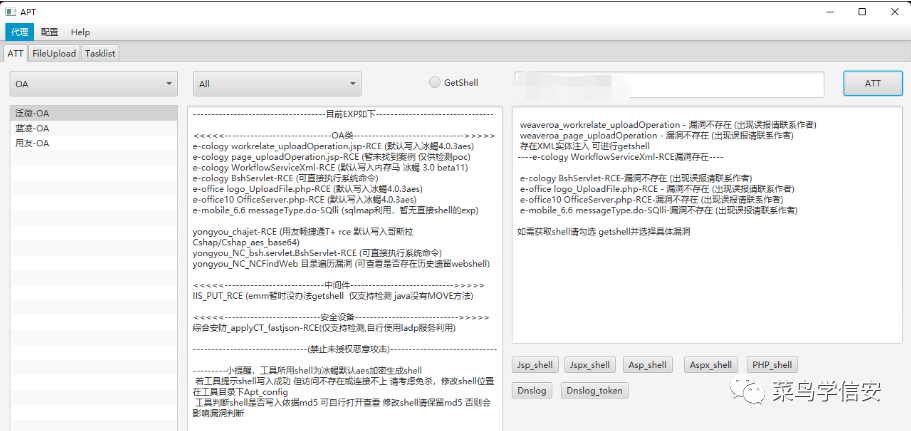

高危漏洞利用工具:Apt_t00ls

泛微:

e-cology workrelate_uploadOperation.jsp-RCE (默认写入冰蝎4.0.3aes)

e-cology page_uploadOperation.jsp-RCE (暂未找到案例 仅供检测poc)

e-cology BshServlet-RCE (可直接执行系统命令)

e-cology WorkflowServiceXml-RCE (默认写入内存马 冰蝎 3.0 beta11)

e-office logo_UploadFile.php-RCE (默认写入冰蝎4.0.3aes)

e-office10 OfficeServer.php-RCE (默认写入冰蝎4.0.3aes)

e-mobile_6.6 messageType.do-SQlli (sqlmap利用,暂无直接shell的exp)用友:

yongyou_chajet_RCE (用友畅捷通T+ rce 默认写入哥斯拉 Cshap/Cshap_aes_base64)

yongyou_NC_bsh.servlet.BshServlet_RCE (可直接执行系统命令)

yongyou_NC_NCFindWeb 目录遍历漏洞 (可查看是否存在历史遗留webshell)中间件:

IIS_PUT_RCE (emm暂时没办法getshell 仅支持检测 java没有MOVE方法)安全设备:

综合安防_applyCT_fastjson-RCE(仅支持检测,自行使用ladp服务利用)

二. 安装与使用

1、文件上传指令生成 2、Tasklist敏感进程检测

2、Tasklist敏感进程检测

三. Apt_t00ls工具获取

下载地址:

https://github.com/White-hua/Apt_t00ls

文章来源:乌雲安全

黑白之道发布、转载的文章中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途及盈利等目的,否则后果自行承担!

如侵权请私聊我们删文

END

暂无评论内容