知名企业家个人信息遭大规模泄露,涉蜜雪冰城、荣盛、森马、蔚来等

企业家的个人信息正在以极低的价格被出售!不是一个,而是海量数据!

每日经济新闻记者(以下简称每经记者)独家调查发现,一家名为“探客查”的平台正在大规模售卖企业家个人信息,号称覆盖“2亿+企业数据库”“10亿+线索联系方式”。记者简单查询,就发现农夫山泉创始人钟睒睒等多位知名企业家手机号在该平台售卖。

另一家大规模售卖企业家个人信息的平台名为“励销云”,号称“覆盖2.7亿+企业工商信息,5.3亿+联系人,上海数据交易所(以下简称上海数交所)挂牌”。每经记者在该平台上也发现在售多位企业家手机号。

经与企业家本人或接近企业家的知情人士确认,每经记者核实到平台销售的农夫山泉创始人钟睒睒、森马服饰创始人邱光和、荣盛集团董事长李水荣、新尚集团董事长唐立新、蜜雪冰城实控人张红甫、钟薛高创始人林盛、蔚来汽车联合创始人秦力洪手机号均为其本人所有并正在使用。

此外,记者通过支付宝转账的方式,逐一核对了平台销售的牧原股份实控人钱瑛、蓝思科技董事长周群飞、喜茶创始人聂云宸对应手机号的实名认证信息——姓氏及尾字,与企业家名字一致。

胡润百富榜显示,多位被泄露个人信息的企业家(家族)财富超百亿元,包括并不限于钟睒睒(4500亿元)、荣盛集团李水荣(680亿元)、蜜雪冰城张红甫(280亿元)、新尚集团唐立新(170亿元)、森马服饰邱光和家族(155亿元)。

探客查:980元包年,每月可查5000条

“精准电销名录,就来这里找!”“有业务要找老板谈,找老板电话就上探客查。”“筛选导出企业法人股东电话,实名认证数据准确。”“三重实名核验法人股东电话。”探客查客服的朋友圈充斥着类似广告。

探客查的官网显示,该平台覆盖“2亿+企业数据库、10亿+线索联系方式”。

“980元包年,每月可查看企业数量5000条”,这是该平台的报价。按最大查询数量计算,一条企业家的个人信息售价仅0.016元。这就意味着,以包年的价格大规模查询钟睒睒、李水荣等企业家的手机号,折合约2分钱一条。

是否真如平台所言,可以提供海量企业家的手机号?这些手机号是否真实有效?记者决定一探究竟。

登录该网站,每经记者注意到,平台有“验证法人、查询企业、批量企业匹配”三项功能。在查询企业功能中可输入企业名、人名、产品名、品牌、地址等信息。企业家电话设置在企业详情的联系方式栏中。

每经记者从“中国上市公司品牌价值榜”中随机挑选了部分知名上市公司,又补充了一些未上市的知名企业,在探客查上简单搜索,就发现了十位知名企业家的手机号在售,分别是:农夫山泉创始人钟睒睒、牧原股份实控人钱瑛、森马服饰创始人邱光和、荣盛集团董事长李水荣、蓝思科技董事长周群飞、新尚集团董事长唐立新、蜜雪冰城实控人张红甫、钟薛高创始人林盛、喜茶创始人聂云宸、蔚来汽车联合创始人秦力洪(为保护个人隐私,本文将展示的手机号打码)。

记者注意到,联系方式栏中很多姓名未以全名展示。

如何保证号码准确性?探客查销售人员表示:“法人或股东电话号码都是实名认证后的数据。电话号码加法人或股东姓名,再与三大运营商联合实名认证。开通会员后有权限查看实名认证后的数据。”

每经记者追问是否与电信运营商有数据合作?该人员回答:“对。”

励销云:上海数交所挂牌 持多项证书

更有甚者,销售方还开展直接针对意向客户的电销业务。

“提供比企查查、天眼查精准十几倍的老板负责人电话。”“行业排名第一,数据库在上海数交所挂牌。”“腾讯创投参股的励销云,专门做大数据找客系统加智能外呼系统。”“2.7亿条企业数据已经在国家备案。”这是上海微问家信息技术有限公司(以下简称微问家)销售人员电销时的介绍。微问家旗下的获客系统名为励销云。“我们主要是找销售型企业,只要你做B端(企业用户)业务,这个产品肯定用得上。包年整套数据16800元,智能外呼机器人5000元一台,一天可以打1000个电话。”销售人员说。

励销云也在出售企业家个人信息。登录励销云后,随机输入参数,每经记者设定检索名称中含特定词语的企业,系统为记者筛选出近20万家企业。点击查看详情,只见屏幕右侧出现了多个手机号。

与探客查类似,励销云系统中手机号对应的人名也未展示全名。

“这叫规避法律风险,我们不能展示全名,展示全名侵犯个人隐私。”该人员解释,“但我们打了标签‘与法人同名’。”

对于数据来源,每经记者询问励销云的多位销售人员,他们给出了三种说法:一是大数据抓取电话后,与工商信息上的法定代表人名字比对匹配,同时跟三大运营商合作,得知电话实名信息;二是向各大平台支付费用,购买信息;三是利用“大数据+超链分析”技术抓取、整合各平台信息。

移动、联通均否认售卖用户个人信息

对于数据来源,两平台销售人员宣传是与三大电信运营商合作。

对此,中国移动回复媒体:不会售卖任何用户个人信息。中国移动一直以来高度重视客户个人信息保护工作,制定《中国移动数据安全管理办法》等系列制度,建立客户信息常态化保护体系。

中国联通答复:“肯定不存在对外泄露、出售企业家手机号的行为。从公司的管理制度来说,肯定不允许泄露个人信息。”截至发稿,暂未收到中国电信的回复。

特斯拉、百度自动驾驶技术被黑客攻破,可制造致命车祸

最近披露的致命性黑客攻击为包括特斯拉和百度在内的自动驾驶厂商敲响了警钟。

4月底特斯拉CEO马斯克来华推动FSD自动驾驶在中国的落地,特斯拉也顺利成为首个通过全部4项中国汽车数据安全合规要求的外资车企。

FSD本身的“进化“也非常顺利。特斯拉表示,2024年第一季度特斯拉FSD真实路况总里程已达12.5亿英里(约20亿公里),有望在5月底达到20亿英里,并在一年之内达到60亿英里总量(马斯克曾表示60亿英里是FSD系统实现质变的一个重要节点)。

黑客攻击可导致致命车祸

近日,对FSD安全性信心十足马斯克遭遇当头一棒,特斯拉自动驾驶系统FSD(以及类似的基于视觉传感器方案的自动驾驶技术,例如百度Apollo项目)正面临一个全新的威胁。

新加坡安全研究人员发现了一种新的攻击方法,可以利用自动驾驶汽车摄像头传感器的弱点来欺骗汽车,甚至人为制造致命车祸(例如在停车让行路口让汽车冲上主路)。避免该攻击可能需要厂商更换自动驾驶视觉方案中的硬件组件。

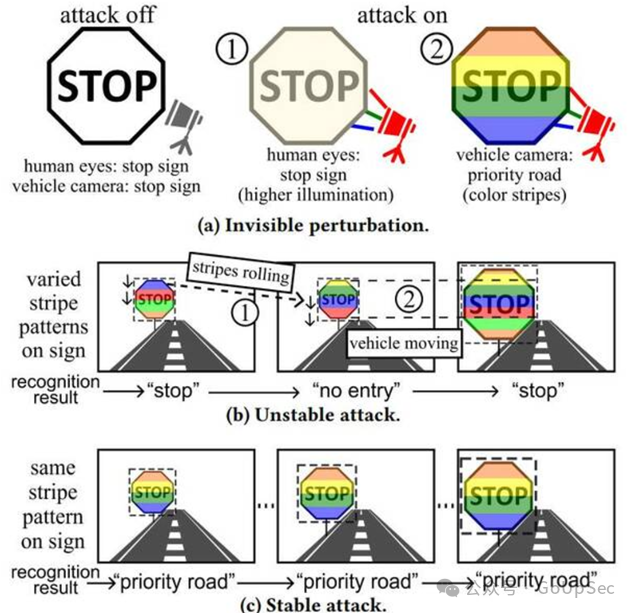

该方法代号GhostStripe(论文链接在文末),可以通过向道路交通标志投射特殊的光线图案来干扰自动驾驶汽车的摄像头,使其无法识别标志。研究人员表示,该方法对特斯拉和百度Apollo等使用CMOS摄像头的自动驾驶汽车特别有效。

攻击技术细节

GhostStripe属于针对机器学习技术的对抗性攻击,利用了CMOS摄像头卷帘快门的弱点。CMOS摄像头逐行捕捉图像,这意味着图像的不同部分可能由不同光照条件下的传感器像素拍摄。研究人员利用这一点,向交通标志投射快速闪烁的不同颜色光线。由于每个像素接收的光线颜色不同,因此最终图像将出现奇怪的条纹图案(下图):

对自动驾驶汽车交通标志识别的“隐形”对抗攻击 来源:GhostStripe论文

结果是相机捕捉到的交通标识图像布满了与预期不匹配的线条,导致这些图片被裁剪并发送到汽车自动驾驶软件中的分类器(通常基于深度神经网络)进行分析时,分类器不会将该图像识别为交通标志,因此车辆不会对其进行操作(从而可能酿成重大车祸)。

GhostStripe攻击有两种版本:

GhostStripe1:无需物理访问汽车。采用跟踪系统来监控目标车辆的实时位置,并相应地动态调整LED闪烁,以确保标志无法被正确读取。

GhostStripe2:需要物理访问汽车,在摄像机的电源线上放置一个传感器来检测取景时刻并完善定时控制以实现近乎完美的攻击。

攻击成功率超过九成

研究团队在配备Leopard Imaging AR023ZWDR(百度Apollo硬件参考设计中使用的相机)的真实道路和汽车上测试了GhostStripe攻击,发现其对停止、限速和让行标志的有效率分别为94%(第一种攻击方法)和97%(第二种攻击方法)。

值得注意的是,强光环境会降低攻击的成功率,因为攻击光被环境光淹没了。研究团队表示,不法分子在计划实施此类攻击时需要仔细挑选时间和地点。

缓解措施

研究者表示,自动驾驶汽车制造商可以采取以下措施来缓解GhostStripe攻击:

-

使用全局快门摄像头而不是卷帘快门摄像头。

-

随机化摄像头曝光时间(随机线扫描)。

-

采用更多摄像头交叉验证。

-

在自动驾驶汽车的AI系统中加入对抗训练,使其能够识别和抵御GhostStripe攻击。

点评:合规并不代表安全

GhostStripe攻击突显了(全)自动驾驶汽车面临的安全威胁的复杂性和不确定性,这并不是马斯克的“60亿英里“自动驾驶里程能够一劳永逸解决的问题。自动驾驶技术也许能够超越平庸的司机,但同时也增加了复杂的数字攻击面。

GhostStripe可用于发起致命攻击,而这只是自动驾驶技术面临的黑客攻击的冰山一角。数据安全合规并不代表网络安全合规,网络安全合规并不代表“产品安全”,汽车行业需要与网络安全行业深度合作,通过全面、持续、深入的”渗透测试“和安全加固,才能打造出真正安全可靠的自动驾驶技术。

文章来源 :每日经济新闻、GoUpSec

精彩推荐

乘风破浪|华盟信安线下网络安全就业班招生中!

web渗透入门基础篇|充电

始于猎艳,终于诈骗!带你了解“约炮”APP

暂无评论内容