数据泄露

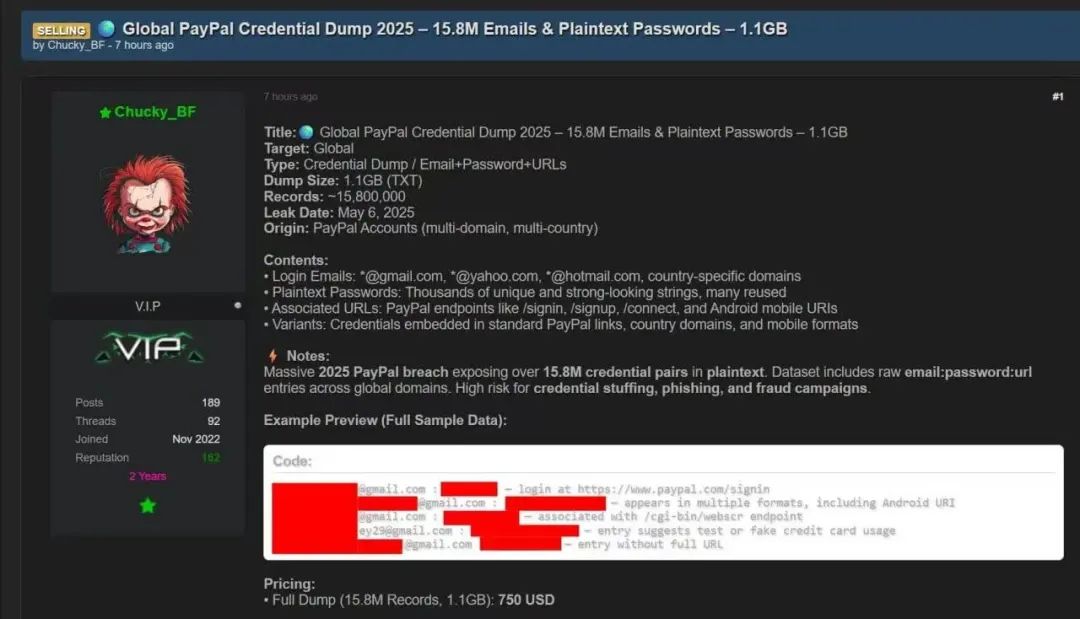

近期,有网络黑客在暗网论坛上以“Chucky_BF”的名义声称出售一份名为“Global PayPal Credential Dump 2025”的数据集。据其描述,该数据集包含超过1580万条记录,包括邮箱、明文密码以及与PayPal服务相关的URL,整体文件大小约1.1GB,售价750美元。

在黑客提供的样本中,可以看到Gmail等邮箱地址与密码组合,并直接链接至PayPal网页和移动端的登录页面。部分账号同时出现在Web与App版本中,显示数据收集方式涉及不同平台。

业内分析认为,该数据并非源自PayPal系统被直接攻破,而更可能是信息窃取类恶意软件(Infostealer)从受感染设备中窃取的凭证合集。这类恶意程序通常会收集浏览器保存的登录信息和相关活动,随后打包在黑市出售。

目前尚无法确认该数据集的真实性,可能包含真实与虚假账户的混合。PayPal方面尚未就此事件发布公开回应。

数据泄露

网络安全研究人员近期发现,攻击者正越来越多地将 Telegram 的 Bot API 基础设施作为隐蔽的数据外传通道。这一手法将传统钓鱼技术与合法通讯服务结合,绕过常规安全控制,并建立持久的远程控制能力。

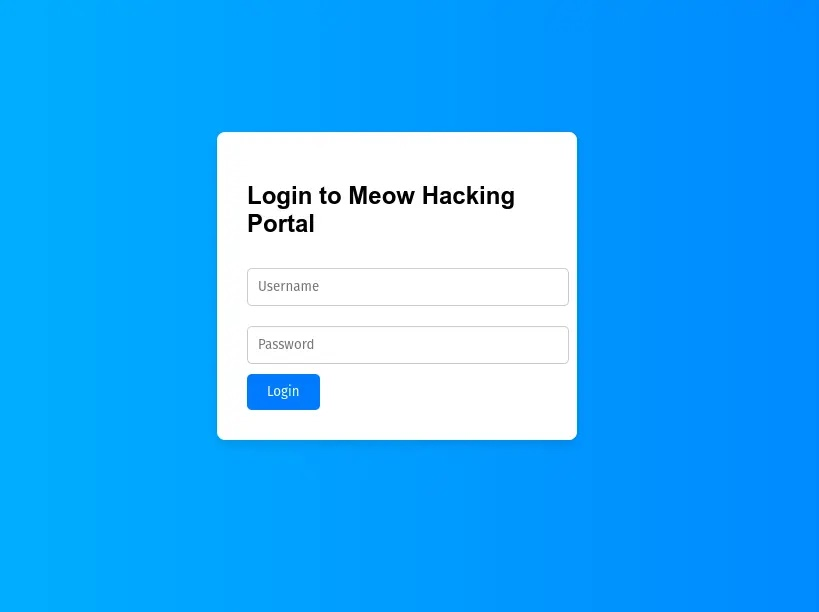

攻击行动通常通过伪造的登录页面窃取用户凭证,再将数据直接传送至攻击者控制的 Telegram 机器人。近期调查显示,这类攻击主要针对高价值组织和政府机构,攻击者在伪造的 HTML 页面中嵌入 JavaScript 脚本,以提升窃取效率。页面界面高度仿真,甚至包含预填邮箱地址,增强可信度,显示攻击者在行动前已进行过针对性侦察。

研究发现,相关恶意代码会截取用户输入的账号密码,并通过 Telegram API 将数据上传至指定的攻击通道。攻击者普遍使用相似的接口集成方式,表明已出现标准化工具包。由于通信过程依赖加密的合法服务,这为传统检测机制带来较大挑战。

分析指出,这类攻击的危害已超越单纯的凭证窃取,一旦成功,攻击者可借助合法身份深入网络,开展横向移动,长期维持访问并持续收集敏感数据。专家提醒,组织应强化对网页脚本行为与网络流量的检测,及时识别利用合法平台进行的隐蔽外传活动。

数据泄露

网络安全研究人员近期发现,大量公开可访问的 TeslaMate 实例在未启用身份验证的情况下暴露了特斯拉车辆的敏感数据,包括实时 GPS 坐标、充电记录以及个人驾驶习惯,任何人都可在互联网上直接访问。

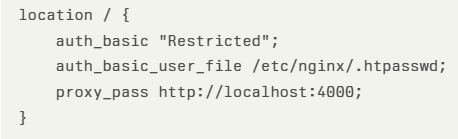

TeslaMate 是一款开源数据记录工具,通过调用特斯拉官方 API 收集车辆的详细遥测信息。然而,由于部分用户在部署时配置不当,使得应用程序核心端口(4000)直接暴露在公网。研究人员 Seyfullah KILIÇ 使用 masscan 对 IPv4 地址空间进行端口扫描,并借助 httpx 工具筛选特定 HTTP 响应特征,从而确认了数百个存在风险的 TeslaMate 实例。

在验证阶段,研究人员建立了 teslamap.io 网站,直观展示了这些暴露车辆的地理分布,进一步凸显了隐私泄露的严重性。除核心接口外,不少部署还运行着 Grafana 可视化面板(默认端口 3000),若未修改默认凭据,同样可能被攻击者利用。

此次事件的根源在于 TeslaMate 默认缺乏内置身份验证机制。当用户将其直接运行在云服务器上并暴露端口时,任何人都能绕过限制访问车辆数据。研究人员建议,TeslaMate 用户应立即采取安全措施,包括:通过 Nginx 配置反向代理认证、启用防火墙规则限制访问范围、将服务绑定到本地回环接口、并优先采用 VPN 隧道访问。

专家指出,这一案例提醒人们,物联网应用的安全部署至关重要。尤其是涉及车辆位置与出行轨迹等高度敏感数据时,任何配置疏漏都可能导致严重的隐私风险。

文章来源:安全圈

暂无评论内容