关键词

零日漏洞

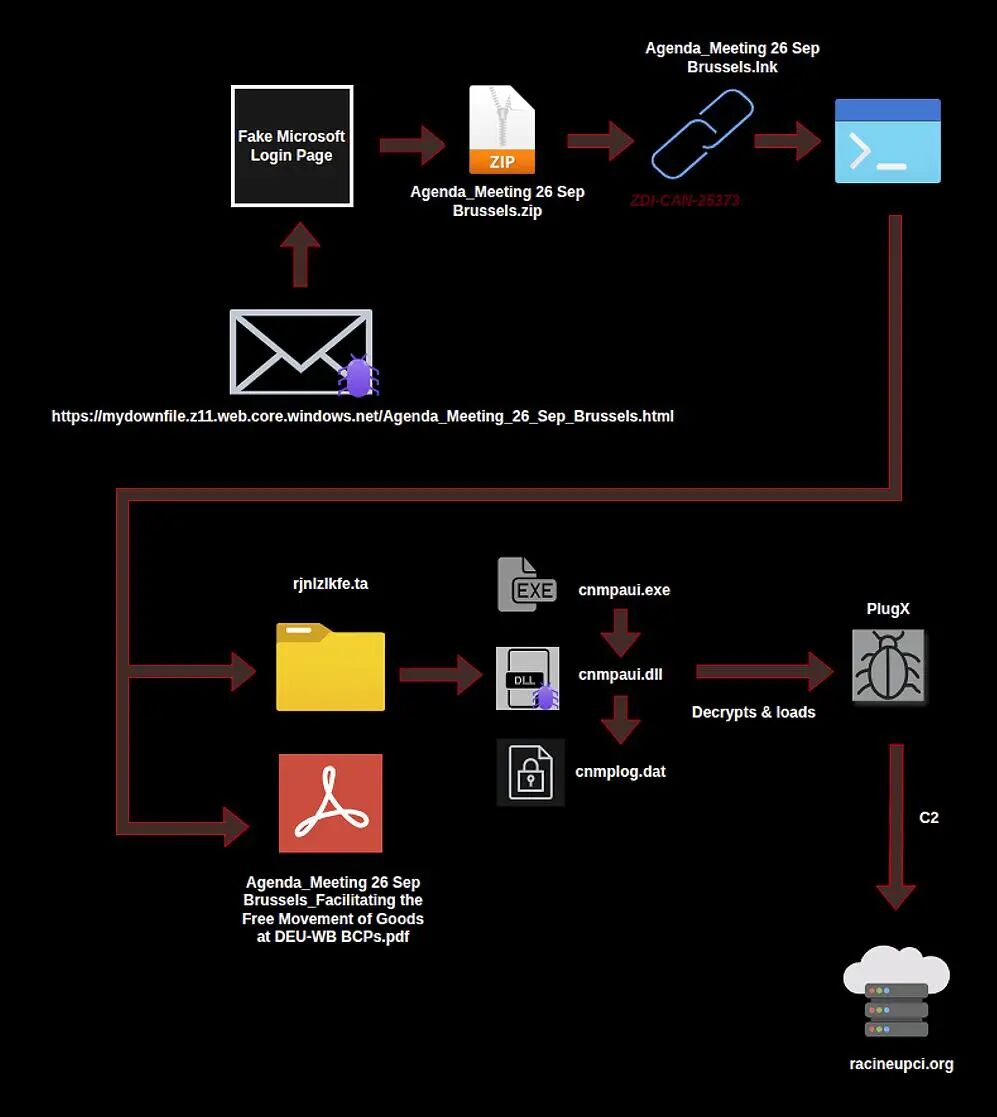

Arctic Wolf Labs报告称,黑客组织UNC6384利用Windows零日漏洞(CVE-2025-9491)攻击欧洲多国外交机构,植入PlugX木马窃取敏感信息。攻击范围已从匈牙利、比利时扩展至塞尔维亚、意大利等国。微软暂未发布补丁。

关键词

漏洞

科技媒体 bleepingcomputer 10 月 31 日发布博文,报道称有证据表明,有勒索软件团伙利用潜伏长达十年的 Linux 内核高危权限提升漏洞,获取最高 root 权限,进而完全接管设备、窃取数据。

援引博文介绍,该漏洞追踪编号为 CVE-2024-1086,最早可以追溯到 2014 年 2 月提交的代码,于 2024 年 1 月 31 日被披露,技术本质是 netfilter: nf_tables 内核组件中的一个“释放后使用”(Use-After-Free)类型缺陷。

攻击者一旦在本地系统上成功利用此漏洞,便能够将自身权限从普通用户提升至系统最高级别的 root 权限。获取 root 权限后,攻击者便能完全控制受感染的设备,包括禁用安全防御、修改系统文件、安装恶意软件,甚至以此为跳板在网络内部进行横向移动,对其他设备构成威胁。

此漏洞的影响范围相当广泛,波及多个主流 Linux 发行版,包括但不限于 Debian、Ubuntu、Fedora 和 Red Hat。具体而言,使用从 3.15 到 6.8-rc1 版本 Linux 内核的系统都可能受到威胁。

安全研究人员 Notselwyn 于 2024 年 3 月下旬公开了该漏洞的详细技术分析和概念验证(PoC)攻击代码,此举在帮助防御者理解风险的同时,也降低了攻击者利用该漏洞的门槛。

文章来源 :安全圈

暂无评论内容