关键词

漏洞

NVIDIA紧急发布Isaac Launchable软件安全更新,修复三个可能让攻击者完全控制受影响系统的关键漏洞。这家GPU巨头披露的CVE-2025-33222、CVE-2025-33223和CVE-2025-33224三个漏洞均获得CVSS 9.8近满分评级,对机器人和AI开发环境构成极端威胁。

漏洞影响范围

这些漏洞影响新发布的1.1版本之前的所有软件版本,可能导致远程代码执行、数据篡改等风险。其中最严重的CVE-2025-33222涉及典型但破坏性极强的安全疏忽——硬编码凭证。该漏洞允许攻击者直接利用软件代码中内置的凭证完全绕过身份验证。

漏洞技术细节

根据公告描述:”NVIDIA Isaac Launchable存在硬编码凭证漏洞,攻击者可利用此漏洞实施入侵”。一旦被利用,该漏洞将打开危险闸门:”成功利用此漏洞可能导致代码执行、权限提升、服务拒绝和数据篡改”。本质上,攻击者可以堂而皇之地执行恶意命令、篡改关键数据而不会触发警报。

其余两个漏洞CVE-2025-33223和CVE-2025-33224源于权限管理不当,允许攻击者以超出其应有权限的级别触发执行。公告警告称”攻击者可导致程序以不必要的权限执行”。与硬编码凭证漏洞类似,这些问题可能导致系统完全沦陷,潜在影响包括”代码执行、权限提升、服务拒绝、信息泄露和数据篡改”。

修复建议

鉴于漏洞的”严重”评级和广泛潜在危害,NVIDIA敦促所有用户立即打补丁。这些漏洞影响所有平台上的Isaac Launchable软件。公司建议:”为保护系统安全,请下载安装Isaac Launchable最新版本”。运行1.1之前版本的用户均处于风险中,应立即升级至1.1版本以修复这些关键安全漏洞。

关键词

漏洞

(图源:视觉中国)

(图源:视觉中国)

12 月 23 日讯(记者 彭乐怡)

临近年关,快手遭遇一起严重网络安全事件。

12 月 22 日晚,多名用户在社交媒体反映,快手直播平台大量出现涉黄内容,部分直播间热度高达 10 万,伴随持续的礼物打赏。零时左右,快手紧急关闭全部直播入口,至凌晨后才逐步恢复。

对此,快手回应蓝鲸科技记者称,当晚 22 时左右平台遭到黑灰产攻击,已第一时间进行紧急处置和修复,并明确表示坚决抵制违规内容,相关情况已上报主管部门并向公安机关报警。

北京汉华飞天信安科技有限公司总经理彭根指出,此次事件本质上是黑灰产利用了快手系统中危害等级较高的漏洞。任何系统都不可避免存在漏洞,关键在于安全团队是否能在日常排查中提前发现并修复,这在一定程度上反映出平台在网络安全常态化工作中的不足。

从处置过程来看,平台在 22 时发现攻击并开始封禁相关直播间,但未能有效遏制扩散,直至 24 时左右才采取关闭直播入口的极端措施。彭根认为,整体处置效率偏低,暴露出平台在自动化研判与处置方面能力不足,导致处置周期拉长、负面影响扩大。他指出,切断入口通常是网络安全处置的最后手段,相当于在无计可施的情况下“拔掉网线”。

公开资料显示,快手近年来持续加强对低俗内容的治理。今年 3 月,“快手黑板报”曾披露,通过人工巡查与技术识别相结合的方式打击色情低俗直播风险账号;11 月,“快手”公众号进一步介绍,其通过持续迭代算法模型,将部分低俗违规内容的识别时效从分钟级缩短至秒级,并结合大模型、图计算等技术,对有害内容和恶意账号进行主动识别和综合评估。官方数据显示,2025 年以来,快手直播低俗内容举报率同比下降 55%,诱导打赏违规举报率同比下降 28%。

奇安信集团安全专家向蓝鲸科技记者分析称,此次事件属于黑灰产利用自动化工具批量注册并操控“僵尸号”,实现违规内容的秒级发布与扩散,其规模和速度已远超人工审核的应对极限。面对每秒大量涌现的违规内容,传统人工审核容易陷入“封禁不及新增”的被动局面。

彭根进一步指出,用人工对抗机器天然处于劣势,如果平台已经部署了自动化处置能力,则更需要关注这套能力在真实攻击场景下的有效性。

此次事件不仅对快手的内容安全防御体系形成冲击,也在资本市场引发反应。12 月 23 日,快手港股低开,截至中午 12 时,股价下跌 3.6%,报 64.3 港元 / 股。市场担忧,若其他平台存在类似漏洞,是否也可能遭遇同类“黑天鹅”事件。

受访专家普遍认为,随着黑灰产手段不断升级,平台亟需加强系统性漏洞排查能力,并加快向全自动化安全处置体系转型。彭根介绍,其公司为客户构建的防御体系已能够通过“自动化 + AI”方式,抵御持续数小时的高强度攻击。他认为,内容平台不应长期依赖人工巡查,而应建立自动化响应机制。

奇安信方面则指出,企业需要构建超越人类分析极限的“AI 大脑”,通过智能感知、自动研判和极速响应的全流程体系,缓解当前攻防失衡的局面。

值得注意的是,蓝鲸科技记者发现,快手自 12 月初起已开始大规模招聘网络安全相关岗位,涵盖基础安全攻防、信息安全 BP、应用安全及数据安全工程师等方向。其中,多数岗位强调对攻击防范、漏洞挖掘及黑灰产数据情报分析的能力要求。

快手自 12 月初开始规模招聘网络安全人才。(图源:快手招聘网站)

快手自 12 月初开始规模招聘网络安全人才。(图源:快手招聘网站)

从漏洞排查、应急处置到安全人才补充来看,快手的网络安全建设仍面临不小挑战。

关键词

社工

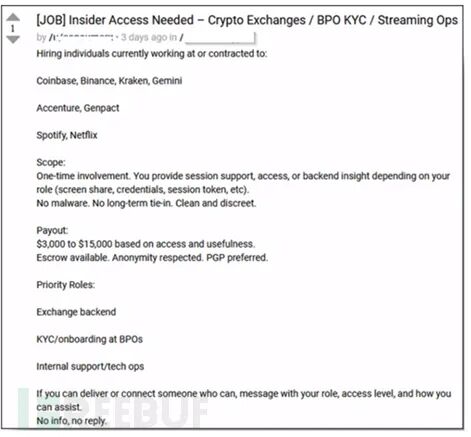

黑客转向内鬼策略

Check Point Research(CPR)最新研究表明,网络犯罪分子正在改变入侵企业的方式。他们不再仅依赖密码猜测或系统漏洞利用,而是开始重金收买企业内部员工充当内应。报告显示,这些犯罪组织专门在银行、电信和科技公司内部招募”内鬼“,以获取内部网络和客户数据的直接访问权限。

敏感数据的高额回报

CPR研究人员指出,这类内鬼交易的报酬相当可观:单次系统访问或特定文件的报酬通常在3000至5000美元之间。但某些数据价值更高,例如暗网上曾出现某加密货币交易所3700万条记录以2.5万美元标价出售的情况。

调查显示,犯罪分子会采用心理战术引诱员工。今年7月,某则招募广告就以”摆脱无尽工作循环”为诱饵,承诺提供五至六位数的报酬。部分广告直截了当,有些则将这种背叛行为包装成”实现财务自由”的捷径。

重点行业与知名企业成目标

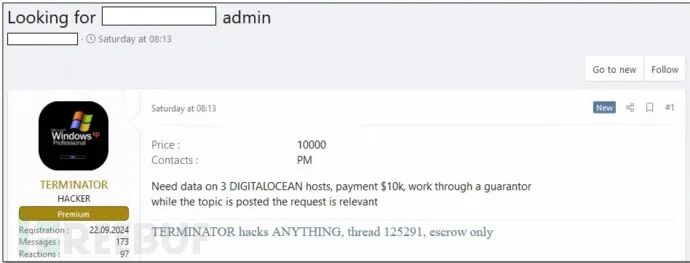

值得注意的是,几乎所有行业都面临威胁。招募广告中明确提及Coinbase、币安、Kraken和Gemini等加密货币平台,埃森哲、简柏特等咨询公司,以及Spotify、Netflix等消费品牌均被点名。

攻击范围还延伸至实体产品和基础设施领域。苹果、三星等硬件厂商员工成为招募目标,云服务企业员工若提供访问权限,最高可获得10万美元报酬。

在美国,犯罪分子试图收买Cox通信公司员工协助实施SIM卡劫持攻击以绕过安全验证。甚至美联储和多家欧洲大型银行的交易记录也成为窃取目标。

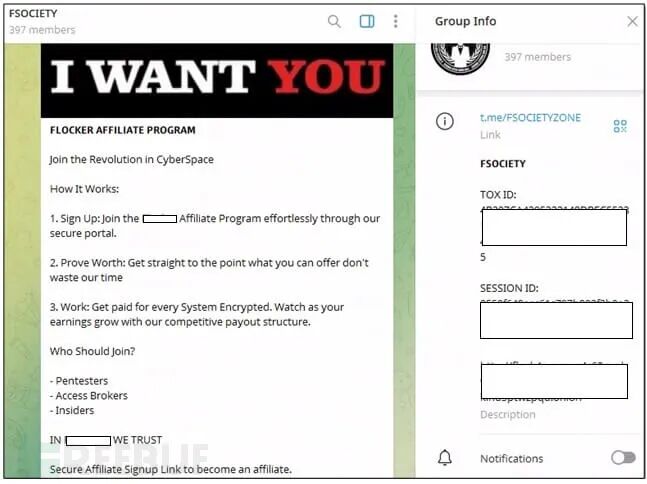

勒索软件组织推波助澜

这类活动不仅存在于暗网,勒索软件组织已开始利用Telegram招募帮凶。某约400名成员的犯罪团伙近期就宣传”勒索软件门户”,邀请内鬼和”访问经纪人“协助锁定企业系统以分赃。

CrowdStrike内鬼事件敲响警钟

CrowdStrike近期内部安全事件印证了CPR的研究发现。2025年11月,这家网络安全公司确认解雇了一名向Scattered Lapsus Hunters网络泄露内部信息的员工。

研究人员在博客文章中指出:”当内部人员主动关闭防御系统时,常规安全措施往往完全失效。”专家建议企业应持续监控暗网动态,并严格管控核心敏感数据的访问权限。

文章来源 :安全圈

暂无评论内容